Ei auttanut edelleen näyttää samaa. Asetuksissa siis aikavyöhyke oikein. Kokeiltu valita aikavyöhyke myös manuaalisesti. Mutta tuo date komento vain näyttää väärin, Ja se on syynä tähän google authenticatorin toimimattomuuteen. Mitäs seuraavaksi.Testaa ottaa automaattinen aikavyöhyke pois ja koita asettaa se manuaalisesti GMT+3. Jos ei toimi niin testaa ottaa hetkeksi automaattinen päivä ja aika pois päältä. Jos ei toimi niin käynnistä puhelin uudelleen.

-

PikanavigaatioAjankohtaista io-tech.fi uutiset Uutisia lyhyesti Muu uutiskeskustelu io-tech.fi artikkelit io-techin Youtube-videot Palaute, tiedotukset ja arvonnat

Tietotekniikka Prosessorit, ylikellotus, emolevyt ja muistit Näytönohjaimet Tallennus Kotelot ja virtalähteet Jäähdytys Konepaketit Kannettavat tietokoneet Buildit, setupit, kotelomodifikaatiot & DIY Oheislaitteet ja muut PC-komponentit

Tekniikkakeskustelut Ongelmat Yleinen rautakeskustelu Älypuhelimet, tabletit, älykellot ja muu mobiili Viihde-elektroniikka, audio ja kamerat Elektroniikka, rakentelu ja muut DIY-projektit Internet, tietoliikenne ja tietoturva Käyttäjien omat tuotetestit

Softakeskustelut Pelit, PC-pelaaminen ja pelikonsolit Ohjelmointi, pelikehitys ja muu sovelluskehitys Yleinen ohjelmistokeskustelu Testiohjelmat ja -tulokset

Muut keskustelut Autot ja liikenne Urheilu TV- & nettisarjat, elokuvat ja musiikki Ruoka & juoma Koti ja asuminen Yleistä keskustelua Politiikka ja yhteiskunta Hyvät tarjoukset Tekniikkatarjoukset Pelitarjoukset Ruoka- ja taloustarviketarjoukset Muut tarjoukset

Kauppa-alue

Navigation

Install the app

How to install the app on iOS

Follow along with the video below to see how to install our site as a web app on your home screen.

Huomio: This feature may not be available in some browsers.

Lisää vaihtoehtoja

Tyylin valinta

You are using an out of date browser. It may not display this or other websites correctly.

You should upgrade or use an alternative browser.

You should upgrade or use an alternative browser.

Tee-se-itse: Rautapalomuurit (pfSense, Sophos UTM..) (Mitä käytätte ja miksi juuri se vaihtoehto?)

- Keskustelun aloittaja escalibur

- Aloitettu

- Liittynyt

- 19.10.2016

- Viestejä

- 1 665

Aseta manuaalisesti aikavyöhyke GMT ja laita suomen aika, ota automaattinen päivitys pois päältä.Ei auttanut edelleen näyttää samaa. Asetuksissa siis aikavyöhyke oikein. Kokeiltu valita aikavyöhyke myös manuaalisesti. Mutta tuo date komento vain näyttää väärin, Ja se on syynä tähän google authenticatorin toimimattomuuteen. Mitäs seuraavaksi.

e: Ei tuon kyllä pitäisi vaikuttaa. Oletko synkronoinut google authenticatorista koodien aikakorjauksen?

e2: Onko google authenticatoriin syöttämäsi avain varmasti oikea? Itse kirjoitin yhtä koodia kolme kertaa väärin kun palautin sitä varmuuskopiosta uuteen puhelimeen.

Syöttämäni avain on oikea. Olen sen varmistanut moneen kertaan. olen tehnyt koodien aikakorjauksen, Ja se ei siirrä kelloa koska aika on sen mielestä oikea.Aseta manuaalisesti aikavyöhyke GMT ja laita suomen aika, ota automaattinen päivitys pois päältä.

e: Ei tuon kyllä pitäisi vaikuttaa. Oletko synkronoinut google authenticatorista koodien aikakorjauksen?

e2: Onko google authenticatoriin syöttämäsi avain varmasti oikea? Itse kirjoitin yhtä koodia kolme kertaa väärin kun palautin sitä varmuuskopiosta uuteen puhelimeen.

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 303

Kannattaa varmaan kysyä tuolta pfSense forumista.Jatketaas ongelmaa vielä. Testattu toisella puhelimella ja siinä myöskin google authenticator tekee samaa eli ei hyväksy koodeja.

pfSense Forum - Index

Laitoimpa squidin ja squidguardin pyörimään pfSenseen. Hyvin blokkaa myös https liikennettä. Tuli myös snort asennettua ainakin kovasti logia tulee tunkeutumisyrityksistä palomuuriin. Tuon säätämisessä riittääkin sitten hommaa.. Mutta hyvin se näyttää nuo blokkaavan. Snortin asennukseenkin löytyy hyviä tutoriaaleja. Myös radius autentikointi langattomiin verkkoihin on käytössä. Uskomattoman monipuolinen järjestelmä tuo pfSense. Voisin väittää että pärjää ciscoille sun muille kaupallisille systeemeille täysin tasaväkisesti.

Intercepting HTTPS Traffic Using the Squid Proxy Service in pfSense

Intercepting HTTPS Traffic Using the Squid Proxy Service in pfSense

- Liittynyt

- 17.10.2016

- Viestejä

- 2 107

Laitoimpa squidin ja squidguardin pyörimään pfSenseen. Hyvin blokkaa myös https liikennettä. Tuli myös snort asennettua ainakin kovasti logia tulee tunkeutumisyrityksistä palomuuriin. Tuon säätämisessä riittääkin sitten hommaa.. Mutta hyvin se näyttää nuo blokkaavan. Snortin asennukseenkin löytyy hyviä tutoriaaleja. Myös radius autentikointi langattomiin verkkoihin on käytössä. Uskomattoman monipuolinen järjestelmä tuo pfSense. Voisin väittää että pärjää ciscoille sun muille kaupallisille systeemeille täysin tasaväkisesti.

Intercepting HTTPS Traffic Using the Squid Proxy Service in pfSense

Toi on minusta huono kun teet yhteydellesi itse MITM:in eli jos joku pääsee nyt palomuuriin niin koko salattu verkkoliikenteesi on vaarassa...

Tuo on kyllä ihan totta mutta jos haluaa https liikennettä blokata niin ei kai tuohon oikein muita järkeviä vaihtoehtoja ole. Mitä tutkinut niin ciscoissa ja sonicwallissa https blokkaus toteutetaan aina MITM tekniikalla.Toi on minusta huono kun teet yhteydellesi itse MITM:in eli jos joku pääsee nyt palomuuriin niin koko salattu verkkoliikenteesi on vaarassa...

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 303

Mulla on Dovado Pro (Firmware 8.4.8) ja Huawei E3276 (Firmware 21.491.05.01.07). Pistin tuon nyt kiinni tuohon pfSensen wan porttiin. Liittymä on Telia (50/50) ja Dovado on bridged tilassa (USB Modem (Bridging USB with LAN)). Ihan ok näyttäisi toimivan eli pfSense saa operaatorilta ip osoitteen ja netti toimii.Moi!

Löytyisikö tätä kautta jeesiä pfsense + Huawei E3372 ongelmaan kun ei meinaa lähteä tulille. 4G yhteys on ainoa järkevä nopeusvaihtoehto missä asun ja nyt pitäisi saada samalla purnukalla toimimaan sekä pfsense että mokkulan hanskaus.

E3372 FW on 22.286.03.00.17.

Pitäisikö edelleen kuitenkin koittaa laittaa Dovado Pro bridge tilaan ja hoitaa homma sitä kautta? Aikaisemmin kun kokeilin niin aina kun pfsense päivitti dhcp:lla wan-puolen osoitettaan niin yhteys meni jumiin (noin vuosi sitten tuli kokeiltua). Samanmoista ongelmaa on muutama viesti tuolla pfsense-foorumilla.

Toisena vaihtoehtona voisi ehdottaa mahdollisimman halpaa 4G modeemia joka osaisi bridge-tilan jos korvaisin tuon Dovadon (jos siinä edelleen samoja ongelmia pfsensen kanssa).

Täällä Interestin behaving with Dovado Pro vähän kuvattuna ongelmaa pfsense - dovado pro.

WAN konfis on ihan oletus tai ipv6 on none:

Erona nyt on, että itsellä tikkuna E3276.

PfSensen DHCP logissa:

Aug 2 01:43:44 dhclient 78721 bound to xxx.xxx.xxx.xxx -- renewal in 150 seconds.

Aug 2 01:43:44 dhclient Creating resolv.conf

Aug 2 01:43:44 dhclient RENEW

Aug 2 01:43:44 dhclient 78721 DHCPACK from xxx.xxx.xxx.xxx

Aug 2 01:43:44 dhclient 78721 DHCPREQUEST on re0 to xxx.xxx.xxx.xxx port 67

Aug 2 01:41:14 dhclient 78721 bound to xxx.xxx.xxx.xxx -- renewal in 150 seconds.

Aug 2 01:41:14 dhclient Creating resolv.conf

Aug 2 01:41:14 dhclient RENEW

Aug 2 01:41:14 dhclient 78721 DHCPACK from xxx.xxx.xxx.xxx

Aug 2 01:41:14 dhclient 78721 DHCPREQUEST on re0 to xxx.xxx.xxx.xxx port 67

Aug 2 01:38:44 dhclient 78721 bound to xxx.xxx.xxx.xxx -- renewal in 150 seconds.

Miten tuo sinulla meni jumiin? Heti vai joskus myöhemmin?

Edit: Mikä operaattori?

Edit2: Tuossa tuo Dovado Pro, Huawei E3276 ja pfSense yhdistelmä soitti musiikkia (radiot.fi) klo. 02:00 - 08:00 välisen ajan. Ei ongelmia eli netti toimii.

Sellainen havainto, että jos Dovadon boottaa niin jossain vaiheessa bootin aikana tuo pfSensen webbileiska menee jumiin. Jumissa pari minuuttia, mutta toipuu ja netti lähtee toimimaan. Yritin katsoa pfSensen logista, että mikäköhän tuon jumin aiheuttaa, mutta en löytänyt syytä.

Viimeksi muokattu:

- Liittynyt

- 19.10.2016

- Viestejä

- 1 665

Ja niissä se on yhtälailla turvallisuusriski. Ennemmin otan suoran salatun yhteyden päästä päähän kuin alan purkamaan sitä välissä. Lisäksi et enää tiedä onko TLS tai SSL salattu sivu juuri se sivu minkä oletat sen olevan kun selaimissa näkyy pelkästään palomuurisi sertifikaatti. Silloin koko sertifikaattien idea menee roskakoppaan, mutta hei, etpähän saa clamav:n tunnistamia haittaohjelmia.Tuo on kyllä ihan totta mutta jos haluaa https liikennettä blokata niin ei kai tuohon oikein uita järkeviä vaihtoehtoja ole. Mitä tutkinut niin ciscoissa ja sonicwallissa https blokkaus toteutetaan aina MITM tekniikalla.

- Liittynyt

- 17.10.2016

- Viestejä

- 2 107

Ja niissä se on yhtälailla turvallisuusriski. Ennemmin otan suoran salatun yhteyden päästä päähän kuin alan purkamaan sitä välissä. Lisäksi et enää tiedä onko TLS tai SSL salattu sivu juuri se sivu minkä oletat sen olevan kun selaimissa näkyy pelkästään palomuurisi sertifikaatti. Silloin koko sertifikaattien idea menee roskakoppaan, mutta hei, etpähän saa clamav:n tunnistamia haittaohjelmia.

Tätä varten on HSTS joka hyödyllinen headeri, toisaalta riippuen miten toi palomuuri käsittelee tätä... Mutta tosiaan samaa mieltä olen että suojaus on tärkeämpi päästä päähän kuin purkaisi sitä välissä.

- Liittynyt

- 19.10.2016

- Viestejä

- 1 665

HSTS rikkoo koko MITM-toiminnallisuuden eli esim. facebook, google sun muut sivut ei toimi lainkaan.Tätä varten on HSTS joka hyödyllinen headeri, toisaalta riippuen miten toi palomuuri käsittelee tätä... Mutta tosiaan samaa mieltä olen että suojaus on tärkeämpi päästä päähän kuin purkaisi sitä välissä.

Nappasin jo eilen https liikenteen blokkauksen pois päältä. Hyvin toimi mutta loppupeleissä tietoturvariskihän tuo on.Tätä varten on HSTS joka hyödyllinen headeri, toisaalta riippuen miten toi palomuuri käsittelee tätä... Mutta tosiaan samaa mieltä olen että suojaus on tärkeämpi päästä päähän kuin purkaisi sitä välissä.

Kyllähän toi käytössä on.

Tarkistahan seuraavat:

1. System - Advanced - Networking - rasti kohtaan "All IPv6 traffic will be blocked by the firewall unless this box is checked"

2. Interfaces - WAN

7. Tämä pitää olla käsittääkseni joka tapauksessa riippumatta siitä hoitaako pfSense DHCP:n virkaa vai ei

Tarkistahan seuraavat:

1. System - Advanced - Networking - rasti kohtaan "All IPv6 traffic will be blocked by the firewall unless this box is checked"

2. Interfaces - WAN

- IPv6 Configuration Type: 6rd Tunnel

- 6RD Prefix: 2001:2003::/32

- 6RD Border relay: 80.221.111.254

3. Interfaces - LAN- 6RD Prefix: 2001:2003::/32

- 6RD Border relay: 80.221.111.254

- IPv6 Configuration Type: Track Interface

- IPv6 Interface: WAN

4. Firewall - WAN- IPv6 Interface: WAN

- Salli sisääntuleva IPv6 ICMP liikenne

5. Firewall - LAN

- Salli lähtevä IPv6 ICMP liikenne (en tiedä onko välttämätön kohta, mutta ei haittaakkaan)

6. Jos käytät pfSenseä DHCP-palvelimena myös, niin:

7. Tämä pitää olla käsittääkseni joka tapauksessa riippumatta siitä hoitaako pfSense DHCP:n virkaa vai ei

- Liittynyt

- 01.01.2017

- Viestejä

- 447

Ei vaan toimi. No ei tästä OPNsensestä edes löydy kohtaa System Advanced Networking. Täytyy varmaan vaihtaa pfSenseen vaikka olisin muuten tästä tykännyt...

opnsense: /interfaces.php: The command '/sbin/route add -inet6 'default' '2001:2003:5673:cb06::80.221.111.254'' returned exit code '1', the output was 'route: writing to routing socket: Network is unreachable add net default: gateway 2001:2003:5673:cb06::80.221.111.254 fib 0: Network is unreachable'

opnsense: /interfaces.php: The command '/sbin/route add -inet6 'default' '2001:2003:5673:cb06::80.221.111.254'' returned exit code '1', the output was 'route: writing to routing socket: Network is unreachable add net default: gateway 2001:2003:5673:cb06::80.221.111.254 fib 0: Network is unreachable'

- Liittynyt

- 11.11.2016

- Viestejä

- 1 559

palaan tuohon pfsensen openvpn:nään, se kyllä yhdistää ja toimii. piti tosin vaihtaa RSA-SHA256 > SHA256 koska androidin openvpnlle ei se kelvannut.

mutta nyt kun pääsen sisään niin etä yhteys on eri osoitteella kuin sisäverkko jollain tapaa, joten kaikki purkit mihin on määritetty salasana kysely kyselee salasanaa, jossei ole samasta verkosta.

toki noita ei montaa säädettävänä ole mutta kuitenkin se toimii tuolla pivpnllä (PiVPN: Simplest setup of OpenVPN), kuitenkin haluaisin ymmärtää miten eroavat ja saa toimimaan..

edit:

tuossa pivpn tekemässä konfiksessa on rivit:

eli nuo push routet voi varmaan lisätä pfsensen openvpn custom options kohtaan ; merkillä lopetettuna?

Edit2: ei nuo routet auttaneet asiaan.

mutta nyt kun pääsen sisään niin etä yhteys on eri osoitteella kuin sisäverkko jollain tapaa, joten kaikki purkit mihin on määritetty salasana kysely kyselee salasanaa, jossei ole samasta verkosta.

toki noita ei montaa säädettävänä ole mutta kuitenkin se toimii tuolla pivpnllä (PiVPN: Simplest setup of OpenVPN), kuitenkin haluaisin ymmärtää miten eroavat ja saa toimimaan..

edit:

tuossa pivpn tekemässä konfiksessa on rivit:

Koodi:

# Add route to Client routing table for the OpenVPN Server

push "route 10.8.0.1 255.255.255.255"

# Add route to Client routing table for the OPenVPN Subnet

push "route 10.8.0.0 255.255.255.0"

# your local subnet

push "route 0.0.0.0 "eli nuo push routet voi varmaan lisätä pfsensen openvpn custom options kohtaan ; merkillä lopetettuna?

Edit2: ei nuo routet auttaneet asiaan.

Viimeksi muokattu:

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 303

Dual WAN nyt otettu käyttöön pfsensessä. Toimii ihan ok. Tuossa jotain ohjetta jos joku tarvii.

How to configure pfSense as multi wan (DUAL WAN) load balance failover router

Pfsense rautana nyt:

Emolevy: Gigabyte H270N-WIFI mITX. Olikohan tuossa emossa verkkokortit Intel I219V ja Intel I211AT

Prosessori: Intel Kaby Lake i7-7700T (TDP:35W)

Muistit: Corsair 8GB (2x4GB) Vengeance LPX, DDR4 2400 MHz, CL14

Lisäverkkokortti: HPE Intel Ethernet I210-T1 GbE NIC

Kotelo: Silverstone Milo ML06-E Slim HTPC, mITX

Virtalähde: Corsair 450W SF450 SFX-virtalähde, 80 PLUS Gold

Prosessorituuletin: Thermalright AXP-100RH

Ilman ongelmia asentui pfsense tuohon kokoonpanoon ja verkkokortit toimii. Liian järeä kone pfsense käyttöön, mutta jos joskus kyllästyy pfsenseen niin tuo kone toimii normaalina työasemana.

How to configure pfSense as multi wan (DUAL WAN) load balance failover router

Pfsense rautana nyt:

Emolevy: Gigabyte H270N-WIFI mITX. Olikohan tuossa emossa verkkokortit Intel I219V ja Intel I211AT

Prosessori: Intel Kaby Lake i7-7700T (TDP:35W)

Muistit: Corsair 8GB (2x4GB) Vengeance LPX, DDR4 2400 MHz, CL14

Lisäverkkokortti: HPE Intel Ethernet I210-T1 GbE NIC

Kotelo: Silverstone Milo ML06-E Slim HTPC, mITX

Virtalähde: Corsair 450W SF450 SFX-virtalähde, 80 PLUS Gold

Prosessorituuletin: Thermalright AXP-100RH

Ilman ongelmia asentui pfsense tuohon kokoonpanoon ja verkkokortit toimii. Liian järeä kone pfsense käyttöön, mutta jos joskus kyllästyy pfsenseen niin tuo kone toimii normaalina työasemana.

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 303

Jos on määritetty E-mail notifications pfsenseen ja käytössä dual wan load balance/fail over niin tulee sähköposti ilmoitukset kun WAN linkki menee alas ja nousee ylös:

WAN2 menny alas:

MONITOR: WAN2_DHCP is down, omitting from routing group WanLoadBalancer

WAN2 noussu ylös:

MONITOR: WAN2_DHCP is available now, adding to routing group WanLoadBalancer

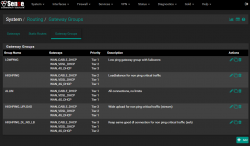

Tässä oma gateway konfis:

Ei vaan tule sähköpostiviestiä jos menee tuo default gateway alas. Logissa herja:

/system_advanced_notifications.php: Could not send the message to XXX@XXXXX.XXX -- Error: could not connect to the host "smtp.gmail.com": ??

Netti toimii ihan ok vaikka default on alhaalla ja tuo smtp.gmail.com vastaa kun kokeilee sitä telnetillä.

Sitten kun tuo default nousee ylös niin siitä tulee sähköpostiviesti.

Tuon defaultin saa pois eli kumpikaan gateway ei ole default. Ei toimi sittenkään ja mun mielestäni järjestelmässä pitää aina olla default gateway.

Löyty seuraava eli System -> Advanced -> Miscellaneous

Tuon kun pisti päälle niin nyt toimii. Vaikkakin tuossa sanotaan, että tarpeeton useimmissa skenaarioissa, jotka käyttävät Gateway ryhmiä. Itsellä käytössä.

WAN2 menny alas:

MONITOR: WAN2_DHCP is down, omitting from routing group WanLoadBalancer

WAN2 noussu ylös:

MONITOR: WAN2_DHCP is available now, adding to routing group WanLoadBalancer

Tässä oma gateway konfis:

Ei vaan tule sähköpostiviestiä jos menee tuo default gateway alas. Logissa herja:

/system_advanced_notifications.php: Could not send the message to XXX@XXXXX.XXX -- Error: could not connect to the host "smtp.gmail.com": ??

Netti toimii ihan ok vaikka default on alhaalla ja tuo smtp.gmail.com vastaa kun kokeilee sitä telnetillä.

Sitten kun tuo default nousee ylös niin siitä tulee sähköpostiviesti.

Tuon defaultin saa pois eli kumpikaan gateway ei ole default. Ei toimi sittenkään ja mun mielestäni järjestelmässä pitää aina olla default gateway.

Löyty seuraava eli System -> Advanced -> Miscellaneous

Tuon kun pisti päälle niin nyt toimii. Vaikkakin tuossa sanotaan, että tarpeeton useimmissa skenaarioissa, jotka käyttävät Gateway ryhmiä. Itsellä käytössä.

- Liittynyt

- 17.10.2016

- Viestejä

- 1 382

Itelläni on pfsensessä 1 ensisijainen wan ja 2 toissijaista.. http, yms myms kaistaa rohmuava vedetään noiden kahden muodostamaan loadbalanceen ja pingiriippuvainen tuohon yhteen. Redundanssin takia gateway grouppeja on jokunen erilaisille kuormille, mutta tuntuu ihan toimivalta ratkaisulta. Pitänee kirjotella ohjeentynkää johonkin, jos joku muu haluaa apinoida konffia. (joka ei nyt niin monimutkanen ole kuiteskaan)

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 303

Sulla on jo monimutkaisempi konfis niin pistä ohjeentynkää. Ainakin minua kiinnostaaItelläni on pfsensessä 1 ensisijainen wan ja 2 toissijaista.. http, yms myms kaistaa rohmuava vedetään noiden kahden muodostamaan loadbalanceen ja pingiriippuvainen tuohon yhteen. Redundanssin takia gateway grouppeja on jokunen erilaisille kuormille, mutta tuntuu ihan toimivalta ratkaisulta. Pitänee kirjotella ohjeentynkää johonkin, jos joku muu haluaa apinoida konffia. (joka ei nyt niin monimutkanen ole kuiteskaan)

- Liittynyt

- 17.10.2016

- Viestejä

- 1 382

edit: ennenkuin alat lukemaan, niin kannattanee ladata kuvat, koska tää ei näytäkkään oikein zoomailevan kivasti.Sulla on jo monimutkaisempi konfis niin pistä ohjeentynkää. Ainakin minua kiinnostaa

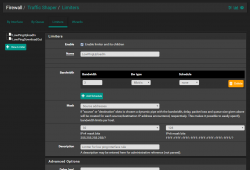

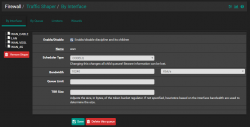

Laitetaas jotain pientä.. Itseasiassa, sain yllättäviä reittejä pitkin ideanpoikasta, että kirjottelen johonkin muualle vähän rautalankaisempaa ohjetta, mutta laitetaas tähän lyhyesti ja tiivistettynä parit esimerkit.

Tässä gatewaygruuppini. Käytössäni on siis Elisan kaapelimodeemi (100/10), Telian VDSL (100/10) ja Telian 4G (100/50), joista kaapelimodeemissa on ehdottomasti alin pingi, aina.

LAN rulesit menee seuraavasti (HUOM! Osa ei ole päällä, eikä normaalisti olekkaan tarkoitus olla päällä.. sen näkee tuosta "himmeämmästä" väristä):

Käytännössä tuo "Storm" on alias omalle pelikoneelleni, sekä mukaan on rönsynnyt mm. GTA5:sta varten sääntö, lähinnä koska 443 ja 80 tarvitsisi näkyä pelille vissiin samasta iipeestä.. muut säännöt onkin sitten lähinnä toiseen suuntaan, eikä niistä tämän enempää tälläkertaa.

Noh, jokatapauksessa, pääasiassa pelien liikenne (ei paljoa kaistaa, mutta ping on kriittistä) kulkee tuon matalapingisimmän yhteyden läpi, ja tätä yhteyttä suojellakseni olen pistänyt vielä pari säätöä:

iskin 10/3 megan limitoinnin per käyttäjä tuolle alimmalle säännölle, johon siis mennään jos mikään muu sääntö ei ole tarrannut (näistä 3 megan sääntö paremmin kuvassa), eikä siinä vielä kaikki..

iskin codelin päälle tuolle kaapelimodeemin liittymälle, tällöin vaikka yhteys saturoituisikin, ping pysynee abouttiarallaan kurissa ja muutenkin codel on aika jepa pelien pienipakettiselle liikenteelle (fair queue codel olis parempi, mutta tällä mennään)

Tämmöstä, on tuolla joitain muitakin säätöjä, mutta taidampa seuraavaksi miettiä sen rautalankaohjeen tekoa sellaisille, jotka eivät ole koskaan pfsenseen koskeneetkaan...

edit2: niin ja ipv6.. tätä kun aloin virittelemään niin mietin että viritellääs se ipv6 sit myöhemmin ja pistin aluks disableen. Pitänee napata toimintaan jossain vaiheessa :S

Viimeksi muokattu:

playing with fq_codel in 2.4

Todella mielenkiintoista. FQ_codel implementoidaan pfSenseen versiossa2.4. Mitä.

Todella mielenkiintoista. FQ_codel implementoidaan pfSenseen versiossa2.4. Mitä.

- Liittynyt

- 17.10.2016

- Viestejä

- 1 382

Vihdoin!playing with fq_codel in 2.4

Todella mielenkiintoista. FQ_codel implementoidaan pfSenseen versiossa2.4. Mitä.

En ole varman kuuluuko tämä tänne mutta kuitenkin.

Tässä olen valjastanut koneen Windows Server 2016:llä varustettuna hoitamaan kodin verkkoliikenteen reitittemenä. Kone myös hoitaa Plex media serverin ja NASin hommia.

Eli DCHP ja DNS on asennetu ja toimminassa. Toimiikin ihan hienosti windows koneilla mutta linux läppäri, android laitteet eikä älytöllö eivät löydä nettiä jos laitan ne menemään tuon läpi.

Eli koneessa on 4 porttinen Intelin Gigabittinen ethernet kortti mihin on kytketty langaton reititin ja kolme pöytäkonetta.

Kaikki saa IP:t hienosti ja DNS tiedot näkyy myös joka laitteen asetuksissa oikein.

Mutta jonkun takia ainoastaan windows koneet pääsevät nettiin käsiksi.

On kokeiltu static ip:llä ja olen kokeillut antaa googlen dns palvelin osoitteet noille mitkä eivät nettiä löydä. Aina vaan että verkko on kytketty mutta ei nettiä.

Eli pääsen noilla kyllä Plex media serveriin ja tiedostoihini NASilla käsiksi.

WAN porttina on emolevyn realtekin gigabittinen mikä on kytketty 4g modeemiin.

Routing asetuksista on valittu että Realtek on NATina.

En nyt vaan ymmärrä kuinka korjata tämä ongelma.

Yks tietenkin olisi Hyper-V:llä tekis virtuaali koneen hoitamaan reititystä esim pfSensellä

Tässä olen valjastanut koneen Windows Server 2016:llä varustettuna hoitamaan kodin verkkoliikenteen reitittemenä. Kone myös hoitaa Plex media serverin ja NASin hommia.

Eli DCHP ja DNS on asennetu ja toimminassa. Toimiikin ihan hienosti windows koneilla mutta linux läppäri, android laitteet eikä älytöllö eivät löydä nettiä jos laitan ne menemään tuon läpi.

Eli koneessa on 4 porttinen Intelin Gigabittinen ethernet kortti mihin on kytketty langaton reititin ja kolme pöytäkonetta.

Kaikki saa IP:t hienosti ja DNS tiedot näkyy myös joka laitteen asetuksissa oikein.

Mutta jonkun takia ainoastaan windows koneet pääsevät nettiin käsiksi.

On kokeiltu static ip:llä ja olen kokeillut antaa googlen dns palvelin osoitteet noille mitkä eivät nettiä löydä. Aina vaan että verkko on kytketty mutta ei nettiä.

Eli pääsen noilla kyllä Plex media serveriin ja tiedostoihini NASilla käsiksi.

WAN porttina on emolevyn realtekin gigabittinen mikä on kytketty 4g modeemiin.

Routing asetuksista on valittu että Realtek on NATina.

En nyt vaan ymmärrä kuinka korjata tämä ongelma.

Yks tietenkin olisi Hyper-V:llä tekis virtuaali koneen hoitamaan reititystä esim pfSensellä

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 303

En ole varman kuuluuko tämä tänne mutta kuitenkin.

Tässä olen valjastanut koneen Windows Server 2016:llä varustettuna hoitamaan kodin verkkoliikenteen reitittemenä. Kone myös hoitaa Plex media serverin ja NASin hommia.

Eli DCHP ja DNS on asennetu ja toimminassa. Toimiikin ihan hienosti windows koneilla mutta linux läppäri, android laitteet eikä älytöllö eivät löydä nettiä jos laitan ne menemään tuon läpi.

Eli koneessa on 4 porttinen Intelin Gigabittinen ethernet kortti mihin on kytketty langaton reititin ja kolme pöytäkonetta.

Kaikki saa IP:t hienosti ja DNS tiedot näkyy myös joka laitteen asetuksissa oikein.

Mutta jonkun takia ainoastaan windows koneet pääsevät nettiin käsiksi.

On kokeiltu static ip:llä ja olen kokeillut antaa googlen dns palvelin osoitteet noille mitkä eivät nettiä löydä. Aina vaan että verkko on kytketty mutta ei nettiä.

Eli pääsen noilla kyllä Plex media serveriin ja tiedostoihini NASilla käsiksi.

WAN porttina on emolevyn realtekin gigabittinen mikä on kytketty 4g modeemiin.

Routing asetuksista on valittu että Realtek on NATina.

En nyt vaan ymmärrä kuinka korjata tämä ongelma.

Yks tietenkin olisi Hyper-V:llä tekis virtuaali koneen hoitamaan reititystä esim pfSensellä

Olet näköjään kokeillu static IP:llä ja ei sittenkään toimi. Eihän näillä asetuksilla ole vaikutusta. En jaksa itse enään muistaa.

1. On your DHCP server (if it's a Windows) :

Go on scope properties / DNS / enable : Dynamically update DNS records for DHCP clients that do not request updates

(need to be checked when you are in a mixed environment (MAC and Linux clients, or NT 4.0 clients), these clients may be unable to send request to DHCP server to let DHCP server register records, after checking this option, then DHCP server will also register records for them (both A and PTR records)).

2. On your DNS : Right click on your zone / Properties / General / set Dynamic update to : Nonsecure and Secure

DHCP logittaa kansioon C:\Windows\system32\dhcp

DNS logittaa kansioon C:\Windows\System32\dns. Pitää varmaankin aktivoida tuo logitus:

Joskus testasin Windows Server 2012 R2 DHCP juttua Applen laitteilla ja ei ongelmia.

Windows server dhcp ja Applen laitteet. ONGELMA | MuroBBS

- Liittynyt

- 21.01.2017

- Viestejä

- 295

Tuleeko oletusreitti oikein?Kaikki saa IP:t hienosti ja DNS tiedot näkyy myös joka laitteen asetuksissa oikein.

Vastaako DNS?

Antaako 'traceroute 8.8.8.8' tai 'ping 8.8.8.8' sitä mitä pitääkin?

Tuleeko oletusreitti oikein?

Vastaako DNS?

Antaako 'traceroute 8.8.8.8' tai 'ping 8.8.8.8' sitä mitä pitääkin?

Ubuntu MATElla varustetulla Pinebookilla testasin pingausta niin ei saa yhteyttä. Windows koneilla siis ei mitää ongelmaa.

Tota ylempääkin juttuakin jo testasin.

Eli piti ottaa pois NAME PROTECTION että sai tuon "Dynamically update DNS records for DHCP clients that do not request updates" valittua.

Mutta edelleen connected, no internet ilmoittaa android luuri.

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 303

Testasin tuossa eli Windows Server 2012 R2, jossa roolit.Ubuntu MATElla varustetulla Pinebookilla testasin pingausta niin ei saa yhteyttä. Windows koneilla siis ei mitää ongelmaa.

Tota ylempääkin juttuakin jo testasin.

Eli piti ottaa pois NAME PROTECTION että sai tuon "Dynamically update DNS records for DHCP clients that do not request updates" valittua.

Mutta edelleen connected, no internet ilmoittaa android luuri.

Active Directory

DNS

DHCP (asensin äsken)

Asensin Ubuntu 16.04.3 virtuaali työaseman eli ilman mitään konffausta lähti netti toimimaan. Lisäksi pistin macOS hakemaan ip:n tuolta Windows dhcp palvelimelta.

C:\Windows\system32\dhcp logissa:

Koodi:

10,08/26/17,11:55:48,Assign,192.168.1.200,macmini.XXXXX.XXX,38C9864E9745,,403078456,0,,,,,,,,,0

10,08/26/17,12:01:35,Assign,192.168.1.201,ubuntu1604.XXXXX.XXX,000C29421808,,1129831258,0,,,,,,,,,0

11,08/26/17,12:06:58,Renew,192.168.1.201,ubuntu1604.XXXXX.XXX,000C29421808,,594462263,0,,,,,,,,,0

11,08/26/17,12:10:29,Renew,192.168.1.201,ubuntu1604.XXXXX.XXX,000C29421808,,522448646,0,,,,,,,,,0Edit: Windows Server 2012: DHCP: Android Clients have no access to the internet

Viimeksi muokattu:

Routing and Remote Accessistä mulla on laitettu se realtekin sovitin NAT tilaan ja ilman sitähän tuo ei toimikkaan.

Alunperinkin olen ihmetellyt kun windows koneet näyttää että ollaan samaan aikaan kahteen eri verkkoon yhteydessä. Eli Yksityinen ja julkinen verkko. Tämä johtuu tuosta routingista varmaankin ?

Tietenkin voi olla että huawein 4g reitittimen NAT sekoittaa kun sitä ei pysty kytkemään pois.

Vai mikä säätö tuossa voi olla vituillaan?

Alunperinkin olen ihmetellyt kun windows koneet näyttää että ollaan samaan aikaan kahteen eri verkkoon yhteydessä. Eli Yksityinen ja julkinen verkko. Tämä johtuu tuosta routingista varmaankin ?

Tietenkin voi olla että huawein 4g reitittimen NAT sekoittaa kun sitä ei pysty kytkemään pois.

Vai mikä säätö tuossa voi olla vituillaan?

Viimeksi muokattu:

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 303

En nyt tuosta mitään ihmeellistä löydä. Tekeekö tuo RRAS noin monta DNS Servers osoitteita? Eli noi 10.0.0.1 -10.0.0.4. Eli jokaiselle Ethernet kortille oman.

Mitä tapahtuu jos tuot verkkoon jonkun uuden koneen, mikä ei ole tuossa Reservations kohdassa. Tuo onnistuu esim. Ubuntulla kun siitä tekee boottaavan tikun ja boottaa siltä.

Tiedostot talteen hajonneelta läppäriltä

Mitä tapahtuu jos tuot verkkoon jonkun uuden koneen, mikä ei ole tuossa Reservations kohdassa. Tuo onnistuu esim. Ubuntulla kun siitä tekee boottaavan tikun ja boottaa siltä.

Tiedostot talteen hajonneelta läppäriltä

En nyt tuosta mitään ihmeellistä löydä. Tekeekö tuo RRAS noin monta DNS Servers osoitteita? Eli noi 10.0.0.1 -10.0.0.4. Eli jokaiselle Ethernet kortille oman.

Mitä tapahtuu jos tuot verkkoon jonkun uuden koneen, mikä ei ole tuossa Reservations kohdassa. Tuo onnistuu esim. Ubuntulla kun siitä tekee boottaavan tikun ja boottaa siltä.

Tiedostot talteen hajonneelta läppäriltä

Uus kone saa ihan normaalisti IP:n. Jos windows kone niin kaikki pelaa hienosti. Jos jokin muu niin ei internettiä.

Eli aivan kuin reititys wan porttiin ei toimisi EI Windows laitteilla.

RRAS antaa DNS servu osotteiksi myös wan ip:n ja kaikki ipv6 osoitteet myös. Tosin poistin sen WAN osoitteen listalta.

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 303

Voi olla kaukaa haettu, mutta tuossa jotain liittyen verkkokorttien Offloading juttuihin. Tosin tuossa Hyper-V ympäristöjä. Noita offloading juttuja taitaa olla aika paljon verkkokorttien asetuksissa ja muutokset vaatii bootin.

Using RRAS with NAT for virtual internal network (and linux guest OSes)

RRAS NAT not forwarding for specific Hyper-V VM's

Using RRAS with NAT for virtual internal network (and linux guest OSes)

RRAS NAT not forwarding for specific Hyper-V VM's

- Liittynyt

- 21.01.2017

- Viestejä

- 295

Teletapit uudestaan:

1. Mitä optioita dhclient vastaanottaa?

(nmcli osaa ne näyttää. Myös /var/lib/dhclient/*leases* tai vastaavassa.)

2. Millaisen konfiguraation dhclient saamistaan optioista luo?

3. Miten eroavat Windows-clientin vastaavista?

1. Mitä optioita dhclient vastaanottaa?

(nmcli osaa ne näyttää. Myös /var/lib/dhclient/*leases* tai vastaavassa.)

2. Millaisen konfiguraation dhclient saamistaan optioista luo?

Koodi:

ip ad

ip ro

cat /etc/resolv.conf3. Miten eroavat Windows-clientin vastaavista?

Saimpas vian korjattua.

Linux/android vehkeet eivät tajunneet tuota että on monta DNS ja Gateway IP osoiteita.

Eli syötin DHCP tietoihin suoraan että menee 10.0.0.4 (tässä portissa on langaton reititin on kiinni) kautta niin jo lähti toimimaan.

Yritin muuten eilen että laitoin noi kaikki 4 ethernet porttia yhteen tiimiin ja ip:lle 10.0.0.1.

Että olisin saanut DHCP:lle ja DNS:lle yhden ainoan IP:n.

No näytti windows koneillekkin että Internet löytyy mutta eipä sitä oikeasti ollut.

Koska DNS alko valittamaan että tota IP ei mukamas ole olemassa.

Kertokaa toki jos on keino saaha tämä systeemi vähän ei niin purkka viritykseksi mitä se nyt on.

Linux/android vehkeet eivät tajunneet tuota että on monta DNS ja Gateway IP osoiteita.

Eli syötin DHCP tietoihin suoraan että menee 10.0.0.4 (tässä portissa on langaton reititin on kiinni) kautta niin jo lähti toimimaan.

Yritin muuten eilen että laitoin noi kaikki 4 ethernet porttia yhteen tiimiin ja ip:lle 10.0.0.1.

Että olisin saanut DHCP:lle ja DNS:lle yhden ainoan IP:n.

No näytti windows koneillekkin että Internet löytyy mutta eipä sitä oikeasti ollut.

Koska DNS alko valittamaan että tota IP ei mukamas ole olemassa.

Kertokaa toki jos on keino saaha tämä systeemi vähän ei niin purkka viritykseksi mitä se nyt on.

- Liittynyt

- 21.01.2017

- Viestejä

- 295

Jos Linux-koneessa olisi N porttia jotka täytyy laittaa samaan verkkoon, niin loisin bridge-interface:n jolle antaisin sen 10.0.0.1 osoitteen ja alistaisin ne N porttia sille sillalle. (Syntyy softakytkin.) Windows ... ei hajuakaan.

Plan B:

Neljä porttia => neljä erillistä verkkoa, esim 10.0.0.0/26, 10.0.0.64/26, 10.0.0.128/26, 10.0.0.192/26.

Kullakin portilla osoite omassa verkossaan: 10.0.0.1, 10.0.0.65, 10.0.0.129, 10.0.0.193.

Kuhunkin verkkoon(porttiin) kytketyt laitteet saavat osoitteen, oletusreitin ja DNS:n kyseisestä verkosta.

(Linuxin DHCP-palvelimet osaavat "multi-persoonallisuuden"; osaako MS?)

Ainoastaan (Windows)reitittimen palomuuri voi estää verkkojen välisen liikenteen.

Linux /etc/resolv.conf:lla on tosiaan raja, montako DNS-palvelinta se kelpuuttaa. Tosin vähintään kaksi.

Linux kernel osaa kyllä enemmän kuin yhden reitin:

http://www.tldp.org/HOWTO/Adv-Routing-HOWTO/lartc.rpdb.multiple-links.html

dhclient:stä en sano mitään.

Plan B:

Neljä porttia => neljä erillistä verkkoa, esim 10.0.0.0/26, 10.0.0.64/26, 10.0.0.128/26, 10.0.0.192/26.

Kullakin portilla osoite omassa verkossaan: 10.0.0.1, 10.0.0.65, 10.0.0.129, 10.0.0.193.

Kuhunkin verkkoon(porttiin) kytketyt laitteet saavat osoitteen, oletusreitin ja DNS:n kyseisestä verkosta.

(Linuxin DHCP-palvelimet osaavat "multi-persoonallisuuden"; osaako MS?)

Ainoastaan (Windows)reitittimen palomuuri voi estää verkkojen välisen liikenteen.

Linux /etc/resolv.conf:lla on tosiaan raja, montako DNS-palvelinta se kelpuuttaa. Tosin vähintään kaksi.

Linux kernel osaa kyllä enemmän kuin yhden reitin:

http://www.tldp.org/HOWTO/Adv-Routing-HOWTO/lartc.rpdb.multiple-links.html

dhclient:stä en sano mitään.

Pertti Kosunen

Basic Input/Output System

- Liittynyt

- 19.10.2016

- Viestejä

- 3 105

Kyllähän 0 tai 1 on mahdollisia, 0 tapauksessa yrittää paikallista DNS palvelinta.Linux /etc/resolv.conf:lla on tosiaan raja, montako DNS-palvelinta se kelpuuttaa. Tosin vähintään kaksi.

- Liittynyt

- 21.01.2017

- Viestejä

- 295

Huonosti sanoin. Yritin ilmaista, että Linux ja dhclient kelpuuttaa enemmän kuin yhden palvelimen.

Moi!

Tällä hetkellä käytössä PfSense ja ajelen sitä tuollainen QOTOM-Q355G4 raudan päällä. En pidä itseäni mitenkään osaajana vaan tekemiseni perustuu pitkälle kvg/erehdy ja opi tyyppiseen toimintaan.

Tällä hetkellä perustoiminnallisuuksien lisäksi käytössä: squid, squidGuard, pfBlocker ja squidissa vielä dynamic cache viilattuna.

Aina silloin tällöin tekee kuitenkin mieli katsella aidan toiselle puolelle ja mietinkin tässä mitä kannattaisi kokeilla. Latasinkin jo Sophoksen Home version mutta en viitsinyt sitä vielä asennella. Ilmeisesti dynaamista cachea siellä ei ole? Eikä pfBlocker toiminnallisuutta tai vastaavaa vai onko? Kannattaako lähteä toimivaa ratkaisua hinkkaamaan?

Toinen kyssäri on se että löytyisi firman puolesta toinen 4G tikku ja Huawein modeemi jonka voisi laittaa sillattuun tilaan ja tehdä dual-wan ratkaisu - edellyttäen että siitä olisi jotain apuja. Nykyinen on Soneran 4G dynaamisella julkisella ip:llä. Kuinkakohan hankala tuota olisi konffata?

Ps. suurin harmitus verrattuna joskus aikaisemmin käyttämääni smoothwall-ratkaisuun on se että smoothie osasi näyttää hienoa logitusta cachesta kuin myös dynaamisen cachen käytön. Vastaavaa en ole löytänyt pfsenseen mistään.

Tällä hetkellä käytössä PfSense ja ajelen sitä tuollainen QOTOM-Q355G4 raudan päällä. En pidä itseäni mitenkään osaajana vaan tekemiseni perustuu pitkälle kvg/erehdy ja opi tyyppiseen toimintaan.

Tällä hetkellä perustoiminnallisuuksien lisäksi käytössä: squid, squidGuard, pfBlocker ja squidissa vielä dynamic cache viilattuna.

Aina silloin tällöin tekee kuitenkin mieli katsella aidan toiselle puolelle ja mietinkin tässä mitä kannattaisi kokeilla. Latasinkin jo Sophoksen Home version mutta en viitsinyt sitä vielä asennella. Ilmeisesti dynaamista cachea siellä ei ole? Eikä pfBlocker toiminnallisuutta tai vastaavaa vai onko? Kannattaako lähteä toimivaa ratkaisua hinkkaamaan?

Toinen kyssäri on se että löytyisi firman puolesta toinen 4G tikku ja Huawein modeemi jonka voisi laittaa sillattuun tilaan ja tehdä dual-wan ratkaisu - edellyttäen että siitä olisi jotain apuja. Nykyinen on Soneran 4G dynaamisella julkisella ip:llä. Kuinkakohan hankala tuota olisi konffata?

Ps. suurin harmitus verrattuna joskus aikaisemmin käyttämääni smoothwall-ratkaisuun on se että smoothie osasi näyttää hienoa logitusta cachesta kuin myös dynaamisen cachen käytön. Vastaavaa en ole löytänyt pfsenseen mistään.

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 303

Jos meinaat dual-wan ratkaisua tuohon pfSenseen niin tuossa jotain ohjetta. Tuossa käytetty waneissa kiinteitä ip:tä, mutta voi käyttää myös DHCP:tä.Toinen kyssäri on se että löytyisi firman puolesta toinen 4G tikku ja Huawein modeemi jonka voisi laittaa sillattuun tilaan ja tehdä dual-wan ratkaisu - edellyttäen että siitä olisi jotain apuja. Nykyinen on Soneran 4G dynaamisella julkisella ip:llä. Kuinkakohan hankala tuota olisi konffata?

How to configure pfSense as multi wan (DUAL WAN) load balance failover router

escalibur

"Random Tech Channel" @ YouTube

- Liittynyt

- 17.10.2016

- Viestejä

- 9 481

Olen itse käyttänyt ja konffaillut muutamallekin asiakkaalle pfSense:n, ja on se vaan kova.

Nyt alkoi kiinnostamaan nuo lisäpalikat siihen; mitä kaikkia suositeltavia voisi lähteä katselemaan puhtaan asennuksen päälle?

Itse asensin ainoastaan pfBlockerNG:n. Sillä voi suodattaa pahimmat mainokset ja turhuudet netistä. Ei kuitenkaan kannata innostua eri listojen kanssa, koska muuten useampi validi sivusto alkaa sekoilla. EasyListin mainosesto + Privacy-listat ovat varmimpia valintoja.

Itsellä on testikäytössä myös seuraavat listat:

- Liittynyt

- 23.10.2016

- Viestejä

- 592

Kiitos @escalibur , täytyypä testiajaa tuota.

Mikä noista anti-viruksista olisi paras? Tai paras ja paras, mutta kokeilemisen arvoinen? Kaveri kovasti rummuttaa HAVP:n puolesta; kyykkääkö se rautaa pahasti? Itsellä pyörii ESXi:n päällä, muistia guestilla on 1GB ja yksi prossu.

Mikä noista anti-viruksista olisi paras? Tai paras ja paras, mutta kokeilemisen arvoinen? Kaveri kovasti rummuttaa HAVP:n puolesta; kyykkääkö se rautaa pahasti? Itsellä pyörii ESXi:n päällä, muistia guestilla on 1GB ja yksi prossu.

- Liittynyt

- 23.10.2016

- Viestejä

- 592

Ai niin, tuli mieleen, että olisiko jotain kivaa pakettia, jolla saisi selville hieman enemmän tulevista pyynnöistä. Kotona on julkinen IP ja siellä pfSense vastassa, ja aivan järkyttävästi tulee SSH ja HTTPS -portteihin kokeiluja. Toki IP:n näkee, mutta näkisikö millä kredentiaaleilla kokeillaan ja ehkä jopa lisää tietoa? Sen tiedän, että jotain vastaisku -modeja on, mutta niitä en hae. HTTP on aivan kuollut, taitaa ISP jo rajoittaa pyyntöjä, mutta tuo SSH/22 on melkoista pommitusta koko ajan.

Lähinnä mieleen tulee, että noista keräisi esim. kuukauden listan ja pistäisi eteenpäin. Niistä varmaan 95% botteja, jotka voisi blockata jo ISP:n päässä. No okei... Free internet ja niin, mutta vittu kun vituttaa nuo jatkuvat kokeilut. Ja suoraan palomuuria päin; ehkä sekin vaikuttaa että on DNS-nimi olemassa.

Edit: HTTPS ja SSH on ulospäin auki, koska jos tarvitsee konffata jotain reissussa.

Lähinnä mieleen tulee, että noista keräisi esim. kuukauden listan ja pistäisi eteenpäin. Niistä varmaan 95% botteja, jotka voisi blockata jo ISP:n päässä. No okei... Free internet ja niin, mutta vittu kun vituttaa nuo jatkuvat kokeilut. Ja suoraan palomuuria päin; ehkä sekin vaikuttaa että on DNS-nimi olemassa.

Edit: HTTPS ja SSH on ulospäin auki, koska jos tarvitsee konffata jotain reissussa.

Viimeksi muokattu:

- Liittynyt

- 19.10.2016

- Viestejä

- 1 665

Asenna Fail2ban siihen purkkiin, jossa ssh portti auki ja f2b:lle banniajaksi vaikka vuosi kymmenen väärän yrityksen jälkeen.Ai niin, tuli mieleen, että olisiko jotain kivaa pakettia, jolla saisi selville hieman enemmän tulevista pyynnöistä. Kotona on julkinen IP ja siellä pfSense vastassa, ja aivan järkyttävästi tulee SSH ja HTTPS -portteihin kokeiluja. Toki IP:n näkee, mutta näkisikö millä kredentiaaleilla kokeillaan ja ehkä jopa lisää tietoa? Sen tiedän, että jotain vastaisku -modeja on, mutta niitä en hae. HTTP on aivan kuollut, taitaa ISP jo rajoittaa pyyntöjä, mutta tuo SSH/22 on melkoista pommitusta koko ajan.

Lähinnä mieleen tulee, että noista keräisi esim. kuukauden listan ja pistäisi eteenpäin. Niistä varmaan 95% botteja, jotka voisi blockata jo ISP:n päässä. No okei... Free internet ja niin, mutta vittu kun vituttaa nuo jatkuvat kokeilut. Ja suoraan palomuuria päin; ehkä sekin vaikuttaa että on DNS-nimi olemassa.

Edit: HTTPS ja SSH on ulospäin auki, koska jos tarvitsee konffata jotain reissussa.

Itse en pitäisi https ja ssh portteja auki ulospäin. Vaikka olisikin pitkät ja hyvät salasanat. Ainoastaan jos ssh:n autentikointi tapahtuu avainparilla niin sitten mutta https ehdottomasti kiinni ulkoverkosta Mikset lyö pfsenseen openvpn:tä, Ja konffaa sitä vpn:n kautta. Saisit samalla pääsyn reissusta sisäverkkoon.Ai niin, tuli mieleen, että olisiko jotain kivaa pakettia, jolla saisi selville hieman enemmän tulevista pyynnöistä. Kotona on julkinen IP ja siellä pfSense vastassa, ja aivan järkyttävästi tulee SSH ja HTTPS -portteihin kokeiluja. Toki IP:n näkee, mutta näkisikö millä kredentiaaleilla kokeillaan ja ehkä jopa lisää tietoa? Sen tiedän, että jotain vastaisku -modeja on, mutta niitä en hae. HTTP on aivan kuollut, taitaa ISP jo rajoittaa pyyntöjä, mutta tuo SSH/22 on melkoista pommitusta koko ajan.

Lähinnä mieleen tulee, että noista keräisi esim. kuukauden listan ja pistäisi eteenpäin. Niistä varmaan 95% botteja, jotka voisi blockata jo ISP:n päässä. No okei... Free internet ja niin, mutta vittu kun vituttaa nuo jatkuvat kokeilut. Ja suoraan palomuuria päin; ehkä sekin vaikuttaa että on DNS-nimi olemassa.

Edit: HTTPS ja SSH on ulospäin auki, koska jos tarvitsee konffata jotain reissussa.

Pfblockerilla saa aika ison määrän hakkauksia dropattua.Ai niin, tuli mieleen, että olisiko jotain kivaa pakettia, jolla saisi selville hieman enemmän tulevista pyynnöistä. Kotona on julkinen IP ja siellä pfSense vastassa, ja aivan järkyttävästi tulee SSH ja HTTPS -portteihin kokeiluja. Toki IP:n näkee, mutta näkisikö millä kredentiaaleilla kokeillaan ja ehkä jopa lisää tietoa? Sen tiedän, että jotain vastaisku -modeja on, mutta niitä en hae. HTTP on aivan kuollut, taitaa ISP jo rajoittaa pyyntöjä, mutta tuo SSH/22 on melkoista pommitusta koko ajan.

Lähinnä mieleen tulee, että noista keräisi esim. kuukauden listan ja pistäisi eteenpäin. Niistä varmaan 95% botteja, jotka voisi blockata jo ISP:n päässä. No okei... Free internet ja niin, mutta vittu kun vituttaa nuo jatkuvat kokeilut. Ja suoraan palomuuria päin; ehkä sekin vaikuttaa että on DNS-nimi olemassa.

Edit: HTTPS ja SSH on ulospäin auki, koska jos tarvitsee konffata jotain reissussa.

- Liittynyt

- 02.11.2016

- Viestejä

- 1 341

Laita SSH johonkin muuhun porttiin kuin 22, niin yrityksien määrä vähenee huomattavasti, jos ärsyttää lokeissa kirjautumisyritykset. Ja niin kuin jo kerrottiin, niin salli ainoastaan avaimella kirjautuminen.Ai niin, tuli mieleen, että olisiko jotain kivaa pakettia, jolla saisi selville hieman enemmän tulevista pyynnöistä. Kotona on julkinen IP ja siellä pfSense vastassa, ja aivan järkyttävästi tulee SSH ja HTTPS -portteihin kokeiluja. Toki IP:n näkee, mutta näkisikö millä kredentiaaleilla kokeillaan ja ehkä jopa lisää tietoa? Sen tiedän, että jotain vastaisku -modeja on, mutta niitä en hae. HTTP on aivan kuollut, taitaa ISP jo rajoittaa pyyntöjä, mutta tuo SSH/22 on melkoista pommitusta koko ajan.

Lähinnä mieleen tulee, että noista keräisi esim. kuukauden listan ja pistäisi eteenpäin. Niistä varmaan 95% botteja, jotka voisi blockata jo ISP:n päässä. No okei... Free internet ja niin, mutta vittu kun vituttaa nuo jatkuvat kokeilut. Ja suoraan palomuuria päin; ehkä sekin vaikuttaa että on DNS-nimi olemassa.

Edit: HTTPS ja SSH on ulospäin auki, koska jos tarvitsee konffata jotain reissussa.

Uutiset

-

Tietoturvatutkija: Chrome asentaa salaa 4 Gt:n Gemini Nano -tekoälymallin

8.5.2026 00:38

-

Qualcomm julkaisi uudet Snapdragon 6 Gen 5- ja 4 Gen 5 -alustat edullisempiin mobiililaitteisiin

8.5.2026 00:06

-

SteelSeries julkaisi uudet premium-tason Arctis Nova Pro Omni -pelikuulokkeet

7.5.2026 21:47

-

Uusi artikkeli: Testissä Honor 600

7.5.2026 13:02

-

Huawei lanseerasi uudet Watch Fit 5 -älykellot aktiiviseen elämäntapaan

7.5.2026 12:30

Uusimmat viestit

-

-

-

-

-

IPTV tv keskustelu * Lue aloituspostaus*

- Viimeisin: TheNotoriousT