Ei tuota juuri tarkoitin, tietenkin jos luottoa on niin sitten.? Kyllä HIBP ihan luotettava sivusto on. Sen ylläpitäjä on avoimesti omana itsenään esillä, ja tietoturvan ammattilaiset ovat ks. sivustoa suositelleet useissa eri medioissa.

E: Vai ymmärsinkö nyt jotain olennaista väärin?

-

PikanavigaatioAjankohtaista io-tech.fi uutiset Uutisia lyhyesti Muu uutiskeskustelu io-tech.fi artikkelit io-techin Youtube-videot Palaute, tiedotukset ja arvonnat

Tietotekniikka Prosessorit, ylikellotus, emolevyt ja muistit Näytönohjaimet Tallennus Kotelot ja virtalähteet Jäähdytys Konepaketit Kannettavat tietokoneet Buildit, setupit, kotelomodifikaatiot & DIY Oheislaitteet ja muut PC-komponentit

Tekniikkakeskustelut Ongelmat Yleinen rautakeskustelu Älypuhelimet, tabletit, älykellot ja muu mobiili Viihde-elektroniikka, audio ja kamerat Elektroniikka, rakentelu ja muut DIY-projektit Internet, tietoliikenne ja tietoturva Käyttäjien omat tuotetestit

Softakeskustelut Pelit, PC-pelaaminen ja pelikonsolit Ohjelmointi, pelikehitys ja muu sovelluskehitys Yleinen ohjelmistokeskustelu Testiohjelmat ja -tulokset

Muut keskustelut Autot ja liikenne Urheilu TV- & nettisarjat, elokuvat ja musiikki Ruoka & juoma Koti ja asuminen Yleistä keskustelua Politiikka ja yhteiskunta Hyvät tarjoukset Tekniikkatarjoukset Pelitarjoukset Ruoka- ja taloustarviketarjoukset Muut tarjoukset

Kauppa-alue

Navigation

Install the app

How to install the app on iOS

Follow along with the video below to see how to install our site as a web app on your home screen.

Huomio: This feature may not be available in some browsers.

Lisää vaihtoehtoja

Tyylin valinta

You are using an out of date browser. It may not display this or other websites correctly.

You should upgrade or use an alternative browser.

You should upgrade or use an alternative browser.

Tietoturvauutiset ja blogipostaukset

- Keskustelun aloittaja Sampsa

- Aloitettu

Kyl se ihan luotettava on.Ei tuota juuri tarkoitin, tietenkin jos luottoa on niin sitten.

Hmm, testasin nyt vain yhden monista sähköpostiosoitteistani, ja uusimman sivusto kertoo sähköpostiosoitteen vuotaneen tässä uusimmassa tapauksessa. Vielä kun tietäisi, minkähän palvelun käyttäjätunnus+salasana-yhdistelmä on vuotanut, kun en todellakaan muista kaikkia sivustoja, joille olen rekisteröitynyt vuosien saatossa eri sähköpostiosoitteilla. (uusimman vuodon lisäksi väittää käyttäjätunnus+salasana-yhdistelmän vuotaneen jo joskus aikaisemmin R2games.com-sivuston vuoden 2015 tietovuodossa, tosin en muista koskaan rekisteröityneeni kyseiselle sivustolla - varsinkaan pääasiallisella sähköpostiosoitteellani (jota olen käyttänyt vain tärkeisiin paikkoihin rekisteröitymiseen - R2games.com tuskin kuuluu niihin)

Tais naamakirjakin olla, kunnes ei enään ollut. Rahalla voi tuokin muuttua epäluotettavaksi.Kyl se ihan luotettava on.

Lähes mahdotonta sanoa, tai no tietenkin jos muistat kaikki paikat jossa olet käyttänyt vuotanutta sähköpostiasi.Hmm, testasin nyt vain yhden monista sähköpostiosoitteistani, ja uusimman sivusto kertoo sähköpostiosoitteen vuotaneen tässä uusimmassa tapauksessa. Vielä kun tietäisi, minkähän palvelun käyttäjätunnus+salasana-yhdistelmä on vuotanut, kun en todellakaan muista kaikkia sivustoja, joille olen rekisteröitynyt vuosien saatossa eri sähköpostiosoitteilla. (uusimman vuodon lisäksi väittää käyttäjätunnus+salasana-yhdistelmän vuotaneen jo joskus aikaisemmin R2games.com-sivuston vuoden 2015 tietovuodossa, tosin en muista koskaan rekisteröityneeni kyseiselle sivustolla - varsinkaan pääasiallisella sähköpostiosoitteellani (jota olen käyttänyt vain tärkeisiin paikkoihin rekisteröitymiseen - R2games.com tuskin kuuluu niihin)

"Email addresses, Passwords" on vuotaneet tuossa "Collection #1" vuodossa, ei mitään käyttäjätunnuksista? Tietysti se käyttäjätunnus voi myös olla se sähköposti.

Edit: Näyttää olevan vain sähköpostiosoitteeni, salasanat ainakin vielä turvassa (kaikki mahdolliset muodot käytin mitä vain muistin, niitäkin oli joku 50 kpl

Kotimaisista:

avaintieto.fi

cows.fi

cows.fi

Viimeksi muokattu:

- Liittynyt

- 21.10.2016

- Viestejä

- 157

Tarkennetaan nyt vielä, eli ensisijaisesti ajatus on että syötät tuonne pelkän sähköpostiosoitteen, jotta näet olisiko syytä alkaa salasanojen vaihtorumbaan. Mikäli spostiasi ei tuolta löydy, niin se ei muodosta minkään tason tietoturvauhkaa. Jos taas löytyy, ei tilanne ainakaan entisestään huonone.Tais naamakirjakin olla, kunnes ei enään ollut. Rahalla voi tuokin muuttua epäluotettavaksi.

Jos haet samalla istunnolla sekä spostiosoitteita ja salasanoja, niin tilanne on tietysti toinen. Sivuston ylläpitäjä on tosin todennut, että salasanoilla hakua suositellaan lähinnä ihmisille joilla on sama salasana joka paikkaan (jos se vaikka herättelisi ihmisiä kunnolisiin salasanakäytäntöihin).

En vertaisi tätä Facebookkiin millään tasolla, tuo on kuitenkin palvelu jonka ainut käyttötarkoitus on antaa käyttäjälle lisäaikaa salasanojen vaihtoon ennen kuin tunnukset päätyvät vääriin käsiin.

Eikä noista vuodoista voi tietää liittyykö esim vanhoihin vuotoihin, ja kerätty vain mahdollisimman iso satsi että rikottaisiin ennätyksiä jne.

Siis jos joku on aiemmasta vuodosta kenties löytänyt sinun sähköpostisi niin rekisteröitynyt sen avulla eri sivustoille joissa ei ole ns vahvistuspostia sähköpostiin, tullut vain joku random tervetuloa jne, onneksi heitän kaiken oudon aina roskakoriin.

Siis jos joku on aiemmasta vuodosta kenties löytänyt sinun sähköpostisi niin rekisteröitynyt sen avulla eri sivustoille joissa ei ole ns vahvistuspostia sähköpostiin, tullut vain joku random tervetuloa jne, onneksi heitän kaiken oudon aina roskakoriin.

Mutta mikä estää ko. tyyppiä/sivustoa pitämästä listaa haetuista osoitteista, ja sitten vuotamaan/myymään sen tarpeeksi isoa korvausta vastaan?Tarkennetaan nyt vielä, eli ensisijaisesti ajatus on että syötät tuonne pelkän sähköpostiosoitteen, jotta näet olisiko syytä alkaa salasanojen vaihtorumbaan. Mikäli spostiasi ei tuolta löydy, niin se ei muodosta minkään tason tietoturvauhkaa. Jos taas löytyy, ei tilanne ainakaan entisestään huonone.

Jos haet samalla istunnolla sekä spostiosoitteita ja salasanoja, niin tilanne on tietysti toinen. Sivuston ylläpitäjä on tosin todennut, että salasanoilla hakua suositellaan lähinnä ihmisille joilla on sama salasana joka paikkaan (jos se vaikka herättelisi ihmisiä kunnolisiin salasanakäytäntöihin).

En vertaisi tätä Facebookkiin millään tasolla, tuo on kuitenkin palvelu jonka ainut käyttötarkoitus on antaa käyttäjälle lisäaikaa salasanojen vaihtoon ennen kuin tunnukset päätyvät vääriin käsiin.

- Liittynyt

- 21.10.2016

- Viestejä

- 157

A) On helpompiakin tapoja kerätä sähköpostiosoitteita.Mutta mikä estää ko. tyyppiä/sivustoa pitämästä listaa haetuista osoitteista, ja sitten vuotamaan/myymään sen tarpeeksi isoa korvausta vastaan?

B) Nämä on jo jokatapauksessa saatavilla verkosta. Siksi ne tuolta löytyvät.

C) Todennäköisesti tekee parempaa ja varmempaa tulosta aivan laillisella liiketoiminnalla, Troy Hunt on varsin näkyvä naama alalla; Troy Hunt - Wikipedia

Sähköpostiosoitteista ei kovin suuria rahoja saa.

Jos haet palvelusta samalla istunnolla myös käyttämiäsi salasanoja, riski on kyllä olemassa. Itse kuitenkin pidän suurempana riskinä tietämättömyyttä mahdollisista tietovuodoista.

Esimerkiksi;

Minulla oli tunnukset erääseen ulkomaiseen webhotelliin. Murron yhteydessä sieltä oli vuotanut sekä sähköpostiosoitteeni että salasanani, mutta HIBP varoitti tästä ja vaihdoin salasanat + siirsin sivuston muualle ennenkuin vahinkoa ehti tapahtua. Ainoa tieto mitä minun täytyi palveluun antaa, oli yrityksen sähköpostiosoite joka on jokatapauksessa kerättävissä yrityksen verkkosivuilta ohjelmallisesti.

Olen sen verran foliopipo, etten itsekään testaa salasanoja tuolla, mutta liian tiukalla foliolakilla tekee helposti itselleen enemmän haittaa kuin hyötyä.

Mutta tämä olisi aika nerokas keino kerätä lisää. Ja ehkä sellaisiakin tapauksia löytyy joiden kannattaa tuolta osoitteita tarkistaa, mutta suurimmalle osalle en kyllä ehdottaisi sitä.A) On helpompiakin tapoja kerätä sähköpostiosoitteita.

B) Nämä on jo jokatapauksessa saatavilla verkosta. Siksi ne tuolta löytyvät.

C) Todennäköisesti tekee parempaa ja varmempaa tulosta aivan laillisella liiketoiminnalla, Troy Hunt on varsin näkyvä naama alalla; Troy Hunt - Wikipedia

Sähköpostiosoitteista ei kovin suuria rahoja saa.

Jos haet palvelusta samalla istunnolla myös käyttämiäsi salasanoja, riski on kyllä olemassa. Itse kuitenkin pidän suurempana riskinä tietämättömyyttä mahdollisista tietovuodoista.

Esimerkiksi;

Minulla oli tunnukset erääseen ulkomaiseen webhotelliin. Murron yhteydessä sieltä oli vuotanut sekä sähköpostiosoitteeni että salasanani, mutta HIBP varoitti tästä ja vaihdoin salasanat + siirsin sivuston muualle ennenkuin vahinkoa ehti tapahtua. Ainoa tieto mitä minun täytyi palveluun antaa, oli yrityksen sähköpostiosoite joka on jokatapauksessa kerättävissä yrityksen verkkosivuilta ohjelmallisesti.

Olen sen verran foliopipo, etten itsekään testaa salasanoja tuolla, mutta liian tiukalla foliolakilla tekee helposti itselleen enemmän haittaa kuin hyötyä.

Salasanaa ei kannata mielestäni tarkistaa, ja siksi ei osoitteen löytymisestä oikein ole mitään hyötyä, koska jos et saa roskapostia, ei sitä todennäköisesti siellä ole, ja jos saat niin on. Ja tästä päästään siihen että salasanat kannattaa kuitenkin vaihtaa, tarkistit tai et. Vai onko ne sielä kannassa yhdistettynä, eli haet pelkän osoitteen niin kertoo myös salasanasta?

Järkevin keino mielestäni on ladata se tiedosto ja tarkistaa itse, jos se on mahdollista.

Viimeksi muokattu:

- Liittynyt

- 19.10.2016

- Viestejä

- 1 665

https://pastebin.com/UsxU4gXA

Tuolla on lista urleista, joista nuo salasanat on saatu. Suurimmaksi osaksi .ru .cz .lv .it päätteisiä osotteita.

Tuolla on lista urleista, joista nuo salasanat on saatu. Suurimmaksi osaksi .ru .cz .lv .it päätteisiä osotteita.

- Liittynyt

- 07.11.2016

- Viestejä

- 679

Tämäkin vain alleviivaa MFA/2FA:n tärkeyttä. Turn On 2FA | Turn It On

Toinen näppärä sivusto on myös Two Factor Auth List

- Liittynyt

- 10.01.2019

- Viestejä

- 2 879

YLE: Satoja miljoonia salasanoja leviää netissä – Nyt viimeistään kannattaa tarkistaa oma tietoturvaHuntin ylläpitämästä verkkopalvelusta Have I been pwned? (siirryt toiseen palveluun) voi tarkistaa, onko oma sähköposti vuodettujen joukossa.

F-Securen tutkija Andrew Patel pitää sivustoa luotettavana ja kehottaa kokeilemaan palvelusta, onko oma sähköposti saatu napattua.

HS: Maailman suurin tietovuoto: Yli 770 miljoonaa osoitetta ja salasanaa löytyi hakkeripalstaltaMitä käyttäjän on syytä tehdä?

Ensimmäisenä kannattaa vaihtaa kaikkien omien sähköpostiosoitteiden salasanat ja ottaa käyttöön kaksivaiheinen tunnistautuminen. Ne toimivat esimerkiksi siten, että salasanan lisäksi palvelu lähettää matkapuhelimeen tekstiviestillä ylimääräisen koodin, jota ilman kirjautuminen ei onnistu.

Kannattaa myös harkita salasanojen hallintaohjelman käyttöönottoa. Hallintaohjelma on tietokoneohjelma, jonne voi tallentaa salasanoja ja jonka avulla voi esimerkiksi luoda täysin sattumanvaraisia salasanoja.

Seuraavaksi kannattaa tarkistaa Huntin palvelusta, löytyykö omia sähköpostiosoitteita murrettujen salasanojen listoilta.

Toimintajärjestys on tärkeä, sillä on vain ajan kysymys, milloin oma osoite palvelusta kuitenkin löytyy.

tälläsen tuloksen sain ku testasin tuolla have i been pwned sivustolla

Oh no — pwned!

Pwned on 1 breached site and found no pastes (subscribe to search sensitive breaches)

mitä tuo nyt meinaa luin tuota mutta en älynny pitääkö tässä nyt jotain tehdä kiitos vastauksesta jo etukäteen.

Oh no — pwned!

Pwned on 1 breached site and found no pastes (subscribe to search sensitive breaches)

mitä tuo nyt meinaa luin tuota mutta en älynny pitääkö tässä nyt jotain tehdä kiitos vastauksesta jo etukäteen.

Katso siitä Breaches you were pwned in -kohdasta minkä sivuston tiedot ovat mahdollisesti vuotaneet. Jos kyseessä on tuo Collection #1 niin sitten pitää muita reittejä pitkin selvitellä, että minkä palvelun käyttäjätunnustiedot ovat mahdollisesti vuotaneet. Tietenkin voi aina varmuuden vuoksi vaihtaa salasanat kaikkiin palveluihin, mutta se on aika työläs operaatio, jos tykkää aina rekisteröityä kaikkialle.mitä tuo nyt meinaa luin tuota mutta en älynny pitääkö tässä nyt jotain tehdä kiitos vastauksesta jo etukäteen.

Jatkon kannalta on aina helpointa käyttää noita +sähköpostiosoitteita rekisteröityessä (esim. matti.meikalainen+ponifoorumi@jotai.com), jolloin on helpompi etsiä se palvelu, josta tiedot ovat vuotaneet, jos kyseessä on tuollainen massakerätty lista.

Iltellä näyttää Last.fm -vuoto kummittelevan edelleen... Siitäkin on jo about miljoona vuotta aikaa ja salasanat on vaihdettu.

[edit] Siis mistä toi uus vuoto/"vuoto" oli tapahtunu?

Sitä en oo vieläkään tajunnut. Se mitä on tullu vastaan on et jossain pastebiniä vastaavasssa palvelussa oli avoinna kaikille jokin koottu tiedosto, jonka koko oli yli 80Gt/Gb ja jossa noi tiedot oli. Ja ne kaikki tiedot oli VAIN koottu yhteen vanhoista vuodoista, eli MITÄÄÄN UUTTA VUOTOA ei ole tapahtunut.

[edit] Siis mistä toi uus vuoto/"vuoto" oli tapahtunu?

Sitä en oo vieläkään tajunnut. Se mitä on tullu vastaan on et jossain pastebiniä vastaavasssa palvelussa oli avoinna kaikille jokin koottu tiedosto, jonka koko oli yli 80Gt/Gb ja jossa noi tiedot oli. Ja ne kaikki tiedot oli VAIN koottu yhteen vanhoista vuodoista, eli MITÄÄÄN UUTTA VUOTOA ei ole tapahtunut.

Viimeksi muokattu:

- Liittynyt

- 17.10.2016

- Viestejä

- 596

Iltellä näyttää Last.fm -vuoto kummittelevan edelleen... Siitäkin on jo about miljoona vuotta aikaa ja salasanat on vaihdettu.

[edit] Siis mistä toi uus vuoto/"vuoto" oli tapahtunu?

Sitä en oo vieläkään tajunnut. Se mitä on tullu vastaan on et jossain pastebiniä vastaavasssa palvelussa oli avoinna kaikille jokin koottu tiedosto, jonka koko oli yli 80Gt/Gb ja jossa noi tiedot oli. Ja ne kaikki tiedot oli VAIN koottu yhteen vanhoista vuodoista, eli MITÄÄÄN UUTTA VUOTOA ei ole tapahtunut.

”In other words, there's somewhere in the order of 140M email addresses in this breach that HIBP has never seen before.”

- Liittynyt

- 02.11.2016

- Viestejä

- 1 342

Osoite, jota käytän yksinomaan GitHubiin löytyi haulla. En mielestäni käytä sitä mihinkään muuhun, kun etsin sitä salasanamanagerista. GitHub:ssa käytössä oli kolme OAuth-sovellusta, Hacktoberfest, GitLab ja Travis CI. Travis CI oli lisännyt webhookeja ja muuttanut eventejä kolme päivää sitten GitHubin security-välilehden mukaan, en ole itse niihin repoihin kajonnut pitkiin aikoihin, joissa käytän Travis CI:tä. Heidän status-sivuiltaan (Travis CI Status) 16.1. näyttää olleen jotain ongelmaa, voi liittyä siihen. Näkyykö muilla samat ilmoitukset GitHub:ssa?

Taidan vaihtaa salasanan GitHubiin ja Gmailiin. Kaksivaiheista tunnistusta en ollut laittanut, koska sitten pushaamiseen piti luoda joku tunniste ja sen vaikutti niin epäkäytännölliseltä. Vai käyttääkö joku ja miten toimii? Pitänee tutustua uudestaan dokumentaatioon. Otan yhteyttä Travis CI:kin.

Edit: Jos käyttää SSH:ta tunnistautumiseen komentorivillä, niin 2FA:n aktivoinnin jälkeenkään ei pitäisi tarvita luoda vielä erillisiä access tokeneita.

Ei ollut merkki mistään haitallisesta nuo ilmoitukset.

Taidan vaihtaa salasanan GitHubiin ja Gmailiin. Kaksivaiheista tunnistusta en ollut laittanut, koska sitten pushaamiseen piti luoda joku tunniste ja sen vaikutti niin epäkäytännölliseltä. Vai käyttääkö joku ja miten toimii? Pitänee tutustua uudestaan dokumentaatioon. Otan yhteyttä Travis CI:kin.

Edit: Jos käyttää SSH:ta tunnistautumiseen komentorivillä, niin 2FA:n aktivoinnin jälkeenkään ei pitäisi tarvita luoda vielä erillisiä access tokeneita.

Ei ollut merkki mistään haitallisesta nuo ilmoitukset.

Viimeksi muokattu:

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 308

WiFi firmware bug affects laptops, smartphones, routers, gaming devices | ZDNet

Sony PlayStation 4, Xbox One, Microsoft Surface laptops, Samsung Chromebooks, Samsung Galaxy J1 smartphones, and Valve SteamLink cast devices, just to name a few.

Could impact as much as 6.2 billion devices

Hurja tietoturva-aukko miljardeissa tietokoneissa, puhelimissa ja pelikonsoleissa – korjausta ei vielä saatavilla

Sony PlayStation 4, Xbox One, Microsoft Surface laptops, Samsung Chromebooks, Samsung Galaxy J1 smartphones, and Valve SteamLink cast devices, just to name a few.

Could impact as much as 6.2 billion devices

Hurja tietoturva-aukko miljardeissa tietokoneissa, puhelimissa ja pelikonsoleissa – korjausta ei vielä saatavilla

Tuohon tällaisena yleisenä lisäyksenä, että pakkaus ja salaus (ja mahdollinen autentikointi/tunnistaminen) kannattaa tehdä erillisillä ohjelmilla. On tietenkin hieman työläämpää, mutta ei tällöin ei tarvitse tyytyä monien pakkausohjelmien rajoittuneisiin toimintoihin.

escalibur

"Random Tech Channel" @ YouTube

- Liittynyt

- 17.10.2016

- Viestejä

- 9 481

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 308

Microsoftin Exchange -palvelimen haavoittuvuus mahdollistaa käyttöoikeuksien korottamiseen | Traficom

Microsoft ei ole julkaissut korjaavaa päivitystä haavoittuvuudelle. Ylläpitäjät voivat rajoittaa mahdollisuuksia hyväksikäyttää haavoittuvuutta.

Microsoft ei ole julkaissut korjaavaa päivitystä haavoittuvuudelle. Ylläpitäjät voivat rajoittaa mahdollisuuksia hyväksikäyttää haavoittuvuutta.

Apple temporarily disables group FaceTime to fix a bug that lets you eavesdrop on your contacts

Facetimen kautta oli/on mahdollista salakuunnella puhelun vastaanottavaa osapuolta, ennen kuin puheluun vastataan

Facetimen kautta oli/on mahdollista salakuunnella puhelun vastaanottavaa osapuolta, ennen kuin puheluun vastataan

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 308

Apple Was Apparently Notified About Major FaceTime Eavesdropping Bug Over a Week AgoApple temporarily disables group FaceTime to fix a bug that lets you eavesdrop on your contacts

Facetimen kautta oli/on mahdollista salakuunnella puhelun vastaanottavaa osapuolta, ennen kuin puheluun vastataan

Security firm identifies hacker behind Collection 1 leak, as Collection 2-5 become public | ZDNet

Ouch :/ äsken vasta tuli, nyt taas lisää.

Edit: Viikon sisällä tullut paljon lisää noita spämmi kiristysviestejä sähköpostiin ihan globaalisti, melko varmasti tästä johtuen?

Ouch :/ äsken vasta tuli, nyt taas lisää.

Edit: Viikon sisällä tullut paljon lisää noita spämmi kiristysviestejä sähköpostiin ihan globaalisti, melko varmasti tästä johtuen?

Viimeksi muokattu:

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 308

- Liittynyt

- 17.10.2016

- Viestejä

- 2 290

Jotenkin surkeaa, että jopa kuvatiedostoja käsittelevään kirjastoon päätyy tällaisia.

- Liittynyt

- 18.01.2017

- Viestejä

- 821

Jotenkin surkeaa, että jopa kuvatiedostoja käsittelevään kirjastoon päätyy tällaisia.

Tulee mieleen se jokusen vuoden takainen joukko StageFright-haavoittuvuuksia, joissa oli myös mediatiedostojen dekoodaukseen käytetyn kirjaston bugeista kyse. Vieläkin näen ihmisillä jokapäiväisessä käytössä puhelimia (Samsungin XCover 2 viimeisin havainto), jotka eivät koskaan saaneet Stagefright-korjauspätsejä. Ainut juttu, joka suojaa Pertti & Paula Peruskäyttäjiä hyökkäyksiltä taitaa olla se, että he eivät kiinnosta ketään, yhdessä eräänlaisen "käänteisen laumasuojan" kanssa: täysin suojattomia, potentiaalisia uhreja on kymmeniä, ellei jopa satoja miljoonia.

- Liittynyt

- 16.10.2016

- Viestejä

- 3 220

Microsoft kehottaa lopettamaan Internet Explorerin käytön. Ne neljä ihmistä, jotka tuota vielä aktiivisesti käyttävät vuonna 2019 varmasti näreissään.

The perils of using Internet Explorer as your default browser - Microsoft Tech Community - 331732

The perils of using Internet Explorer as your default browser - Microsoft Tech Community - 331732

escalibur

"Random Tech Channel" @ YouTube

- Liittynyt

- 17.10.2016

- Viestejä

- 9 481

Microsoft kehottaa lopettamaan Internet Explorerin käytön. Ne neljä ihmistä, jotka tuota vielä aktiivisesti käyttävät vuonna 2019 varmasti näreissään.

The perils of using Internet Explorer as your default browser - Microsoft Tech Community - 331732

Valitettavasti niitä taitaa olla enemmän kuin ”neljä”, kiitos legacysoftien yms dinosaurusten.

Browser market share

- Liittynyt

- 16.10.2016

- Viestejä

- 2 760

“Catastrophic” hack on email provider destroys almost two decades of data

Jokin pieni palvelu nimeltä VFEmail. Oli backupit, mutta kun hakkeri jonka motiivi epäselvä onnistui formatoimaan kaiken, koko infrastuktuurin.

Jokin pieni palvelu nimeltä VFEmail. Oli backupit, mutta kun hakkeri jonka motiivi epäselvä onnistui formatoimaan kaiken, koko infrastuktuurin.

escalibur

"Random Tech Channel" @ YouTube

- Liittynyt

- 17.10.2016

- Viestejä

- 9 481

“Catastrophic” hack on email provider destroys almost two decades of data

Jokin pieni palvelu nimeltä VFEmail. Oli backupit, mutta kun hakkeri jonka motiivi epäselvä onnistui formatoimaan kaiken, koko infrastuktuurin.

Dat slogan...

user9999

Platinum-jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 3 308

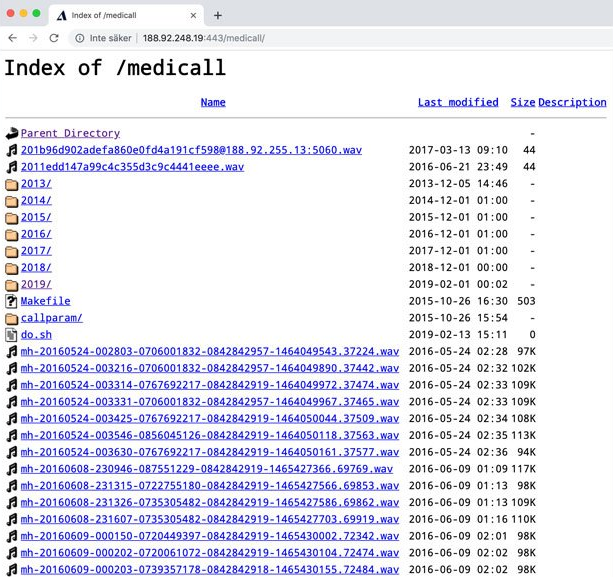

tl;dr soitot ruotsin medicall palveluun on tallennettu suojaamattomana wav-tiedostoina suoraan webbiserverille.

escalibur

"Random Tech Channel" @ YouTube

- Liittynyt

- 17.10.2016

- Viestejä

- 9 481

Melkoista touhua...

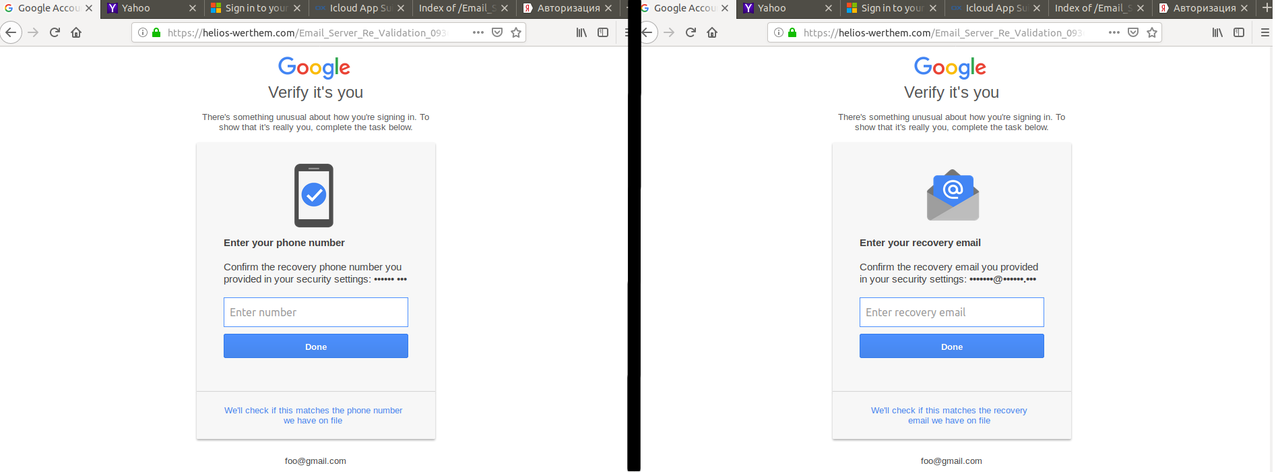

Katsaus sähköpostitunnusten kalastelusivustoihin | Traficom

Tämän lisäksi portaaliin oli myös luotu Gmailin MFA-autentikaatiota varten turvakysymyksiä, varasähköpostiosoitteita sekä puhelinnumeroita varten omat kalastelunäkymänsä. Näkymät poikkeavat todellisista siinä, että Google sumentaa osan merkeistä ja jättää muutaman näkyviin; eli esim. puhelinnumerosta näkyisi kaksi viimeistä numeroa suuntanumeron lisäksi.

Katsaus sähköpostitunnusten kalastelusivustoihin | Traficom

Ja taas uutta reikää liittyen speculative executioniin: SPOILER alert, literally: Intel CPUs afflicted with simple data-spewing spec-exec vulnerability

Research paperista löytyy tarkempaa tietoa.

The Register sanoi:This security shortcoming can be potentially exploited by malicious JavaScript within a web browser tab, or malware running on a system, or rogue logged-in users, to extract passwords, keys, and other data from memory. An attacker therefore requires some kind of foothold in your machine in order to pull this off. The vulnerability, it appears, cannot be easily fixed or mitigated without significant redesign work at the silicon level.

Research paperista löytyy tarkempaa tietoa.

Viimeksi muokattu:

Rowhammerilla siis saadaan aikaan satunnainen muistikorruptio. Ja jos kone on ollut rasituksessa, jolloin muisti on fragmentoitunut, tyhjien alueiden löytäminen sopivan matkan päätä toisistaan muuttuu hankalaksi.. Jolloin rowhammer ei onnistu tehokkaasti..Ja taas uutta reikää liittyen speculative executioniin: SPOILER alert, literally: Intel CPUs afflicted with simple data-spewing spec-exec vulnerability

Research paperista löytyy tarkempaa tietoa.

Tuolla siis saa lähinnä mahdollisesti kaataneeksi koneen tai toimimaan satunnaisella tavalla väärin, kun jauhaa tuota vähintään tuntisotalla..

- Liittynyt

- 17.10.2016

- Viestejä

- 2 290

PDF-tiedostojen allekirjoitusten tarkistus on kuralla niin standardin määritelmien kuin toteutustenkin osalta. Käytännössä allekirjoitettua tiedostoa pystyy väärentämään niin, että useimmat lukuohjelmat näyttävät allekirjoituksen olevan edelleen kunnossa.

1 Trillion USD Refund! (PDF Enclosed)

1 Trillion USD Refund! (PDF Enclosed)

- Liittynyt

- 16.10.2016

- Viestejä

- 11 932

Tällä kertaa ei mennyt salasanoja mutta kaikki muut tiedot

An Email Marketing Company Left 809 Million Records Exposed Online

Verifications.io jättänyt julkiseen nettiin databasen, josta sitten haettu nämä tiedot.

An Email Marketing Company Left 809 Million Records Exposed Online

Verifications.io jättänyt julkiseen nettiin databasen, josta sitten haettu nämä tiedot.

Viikonloppuna alkoi sähköpostiin ilmestymään spämmiviestejä otsikolla "Copy of:" ja vieläpä ties millä eri kielellä, poistin yhteensä joku n. 50 kpl.Tällä kertaa ei mennyt salasanoja mutta kaikki muut tiedot

An Email Marketing Company Left 809 Million Records Exposed Online

Verifications.io jättänyt julkiseen nettiin databasen, josta sitten haettu nämä tiedot.

Data Breach Notification 2019

Tuli sähköpostiin armorgames ilmoitus, vaikka en kyllä muista että käyttäjä siellä, noh koitetaan vaihtaa salasanoja.

Tuli sähköpostiin armorgames ilmoitus, vaikka en kyllä muista että käyttäjä siellä, noh koitetaan vaihtaa salasanoja.

- Liittynyt

- 21.10.2016

- Viestejä

- 2 629

Data Breach Notification 2019

Tuli sähköpostiin armorgames ilmoitus, vaikka en kyllä muista että käyttäjä siellä, noh koitetaan vaihtaa salasanoja.

Botit ovat saaneet kerättyä osoitteen. Itsellekkin tuli vanhempaan osoitteeseen samanlaista meiliä eräältä pelisivustolta jolle en koskaan ollut rekisteröitynyt. Kannattaa poistaa koko sähköpostitili.

Uutiset

-

AMD julkaisi uudet AMD Software 26.5.2 -ajurit näytönohjaimilleen ja grafiikkaohjaimilleen

15.5.2026 14:50

-

Live: io-techin Tekniikkapodcast (20/2026)

15.5.2026 14:43

-

Uudet artikkelit: Testissä Samsung Galaxy S26 ja S26+

15.5.2026 09:23

-

AMD varmisti Radeon RX 6000- ja RX 7000 -sarjojen saavan FSR Upscaling 4.1 -teknologian

14.5.2026 17:24

-

Razer esitteli kilpapelaamiseen suunnatun Huntsman V3 Tenkeyless 8KHz -näppäimistön

14.5.2026 17:08