TYKS joutui kyberhyökkäyksen kohteeksi - tietohallintojohtaja: "Järjestäytynyttä rikollisuutta"

TYKS joutui kyberhyökkäyksen kohteeksi - tietohallintojohtaja: "Järjestäytynyttä rikollisuutta"

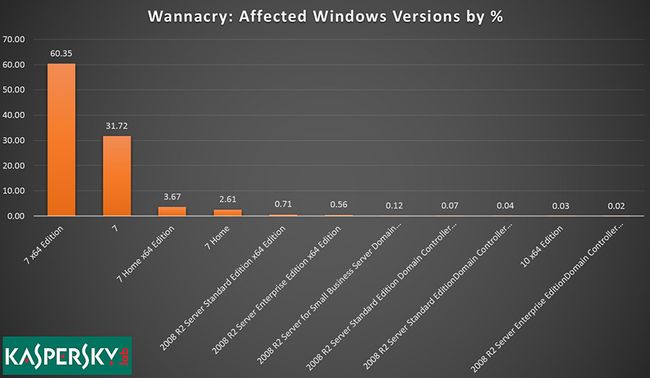

Toukokuun puolivälissä Wannacry-haittaohjelma pyyhkäisi yhdessä yössä yli maailman saastuttaen yli 200 000 tietokonetta. Esimerkiksi Iso-Britanniassa ohjelma lamaannutti koko terveydenhuoltojärjestelmän.

Suomessa Turun yliopistollinen keskussairaala joutui haittaohjelman toisen aallon uhriksi

viime viikolla. Haittaohjelma häiritsi useita sairaalan lääkintälaitteita. Joukossa oli muun muassa mammografia- ja sädehoitolaitteita.

TYKSin tietohallintojohtaja

Yrjö Koivusalo kuvailee tilannetta vakavaksi. Isku oli järjestäytynyttä rikollisuutta. Kyberuhkista on tullut yksi sairaaloiden suurimmista riskeistä.

- Kyllä meidän riskianalyysin mukaan nämä (kyberhyökkäykset) ovat kärkipään riskejä. Niin kauan kun kyse oli harrastelijoiden puuhastelusta, ei tätä voinut pitää vakavana, mutta nyt kun takana on järjestäytynyttä rikollisuutta, riskit ovat aivan eri luokkaa.

Blue screen of death

Normaalisti Wannacry lukitsee saastuneet tietokoneet ja pyytää lunnaita niiden avaamiseksi. TYKSissä tilanne ei onneksi eskaloitunut niin pitkälle. Palomuuri esti pahempien vahinkojen syntymisen.

- Joissakin koneissa saastuminen ilmeni hidastumisena, joissakin tuli "blue screen". Saastunut ohjelma yritti päästä toimimaan, mutta ei onnistunut, joten se oireili näin, Koivusalo selittää.

Blue screen tai blue screen of death, suomennettuna sininen kuolemanruutu, on Windowsin virheilmoitus, jonka järjestelmä näyttää kohdatessaan käytön estävän virheen. Käytännössä tilanne vaatii vähimmilläänkin koneen uudelleenkäynnistyksen. Juuri näin oli käynyt esimerkiksi kuvantamislaitteiden kohdalla.

Potilaat odottelivat

TYKSissä haittaohjelman uhriksi päätyneet koneet olivat kaikki erilaisia lääkintälaitteita. Ne ovat ongelmallisia siinä mielessä, että sairaalalla itsellään ei ole oikeutta tehdä niihin päivityksiä. Päivitykset olisivat estäneet hyökkäyksen. Päivityksistä vastaavat kuitenkin laitteiden toimittajat.

- Kyseessä oli usean eri toimittajan laitteita. Ongelmana ovat juuri tämän tyyppiset laitteet, joille emme saa itse tehdä kaikkia asioita, Koivusalo sanoo.

Lääkärilehden haastattelema Varsinais-Suomen kuvantamiskeskuksen vs. palvelualuejohtaja

Riikka Parkkola toteaa, että jotkut potilaista joutuivat odottelemaan laitteiden uudelleenkäynnistystä, mutta varsinaisia vaaratilanteita ei syntynyt. Samoilla linjoilla on tietohallintojohtaja Koivusalo.

- Tämä aiheutti onneksi vaivaa lähinnä ylläpitäjille. Eniten työtä vaati se, että metsästimme saastuneet järjestelmät.

Potilastiedot eivät olleet vaarassa hyökkäyksen aikana