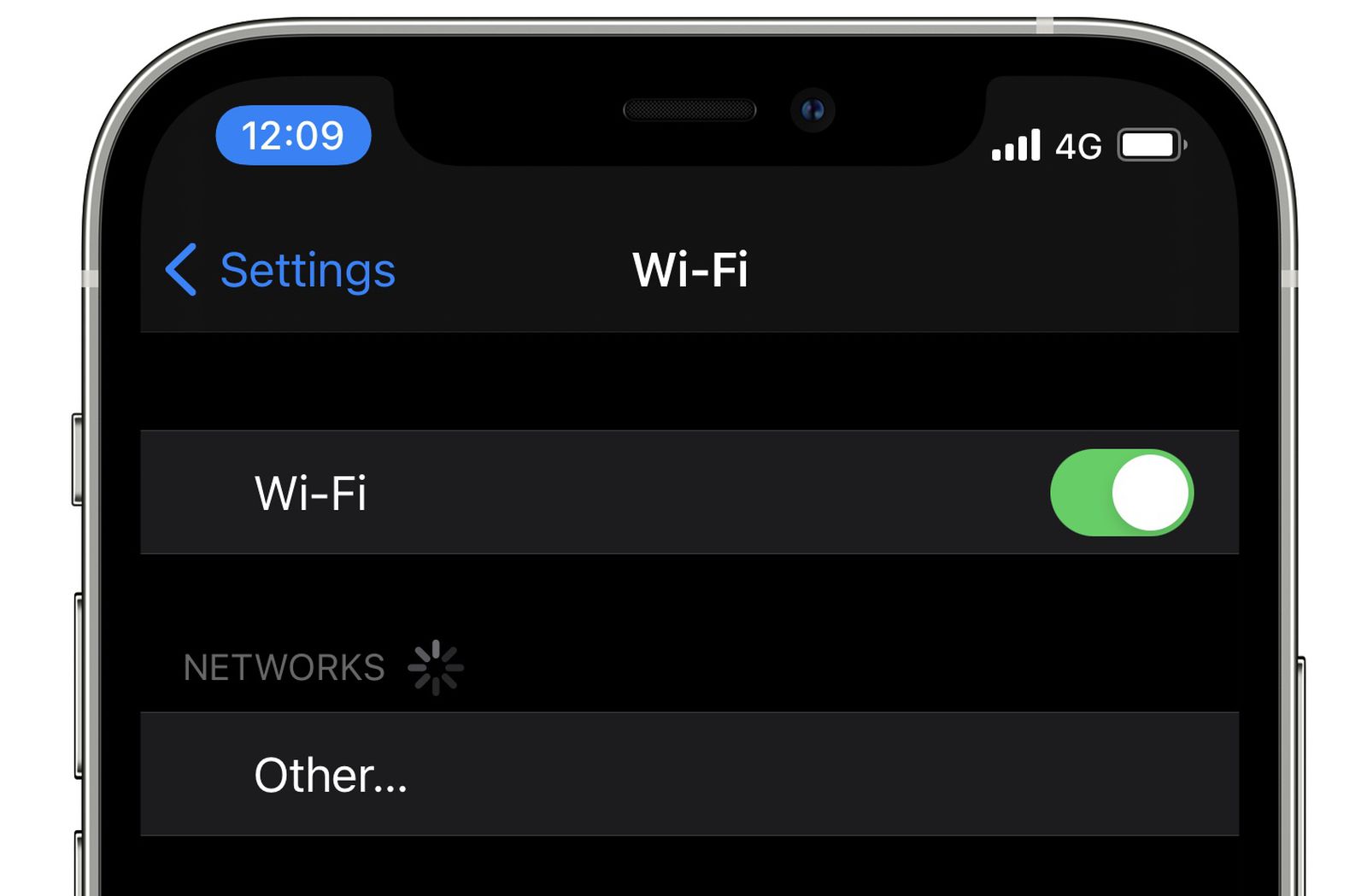

Laitetaan nyt tännekin, josko laajemmin lukijoita, eli iOS laitteilla on ilkeä bugi liittyen WLAN SSID nimeen, jos siitä löytyy esim. %s, %p taikka %n.

Oletettavasti pistää koko laitteen WLAN puolen jumiin ja ainoa ratkaisu on vetää puhelin sileäksi, jotta korjaantuu, eli siinä mielessä aikas paha!

Tietyllä tavalla nimetyt Wi-Fi-yhteyspisteet ovat osoittautuneet ongelmallisiksi Applen iOS- ja iPadOS-käyttöjärjestelmien laitteille. Muutamaa viikk

mobiili.fi

Eli kannattaa varoa, voipi olla liikkeellä nyt vitsikkäitä herroja, jotka luo tuollaisia verkkoja tahallaan...

Kyllähän siinä hymy hyytyy, ku tuollainen löytyy ja vetää luurin jumiin

%pFREEWIFI%sHERE%n