- Liittynyt

- 26.07.2019

- Viestejä

- 1 408

Miten eri käyttöjärjestelmissä voi poistaa kaiken viime aikaisen tehdyn, jos käytti konetta, jota ei omista, ja ei halua paljastaa mitään tehtyä?

Kyllä, tiedän, että tähän löytyy netistä valtavasti erilaisia oppaita, mutta olisi hyödyllistä, jos voisimme kasata niistä parhaat tai koostaa jonkin yleispätevän per käyttöjärjestelmä, esim.: Windows 10, Windows 11, Debian 11, Debian 12, Ubuntu jotain, ...

Lisäksi minua hämäsi se, että mahdollisia paikkoja tietojen poistolle on useampia, kuten:

www.howtogeek.com

www.howtogeek.com

Kyllä, tiedän, että tähän löytyy netistä valtavasti erilaisia oppaita, mutta olisi hyödyllistä, jos voisimme kasata niistä parhaat tai koostaa jonkin yleispätevän per käyttöjärjestelmä, esim.: Windows 10, Windows 11, Debian 11, Debian 12, Ubuntu jotain, ...

Lisäksi minua hämäsi se, että mahdollisia paikkoja tietojen poistolle on useampia, kuten:

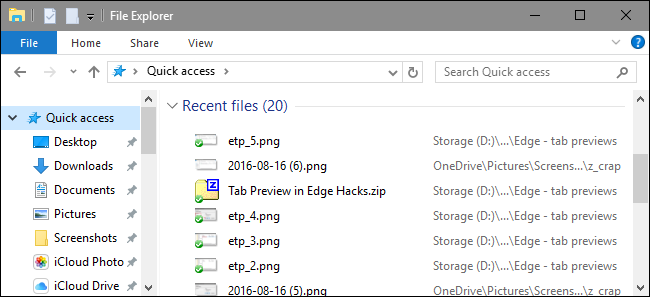

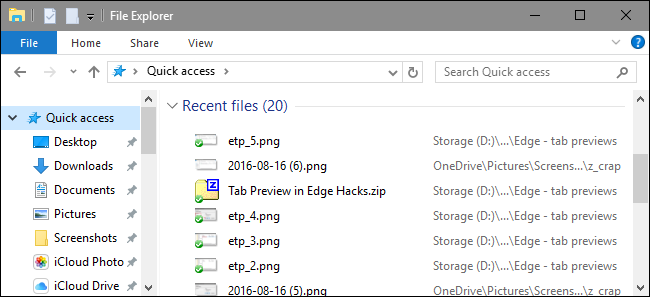

How to Clear Your File Explorer "Recent Files" History in Windows 10

You've probably noticed that File Explorer keeps a list of files and folders you've recently opened, displaying them at the bottom of the File Explorer window.

Viimeksi muokattu: