- Liittynyt

- 07.07.2019

- Viestejä

- 1 630

Pitkästä aikaa tässä kategoriassa, joku uusi ja varteenotettava tuttavuus.

SimpleX Chat

Miksi?

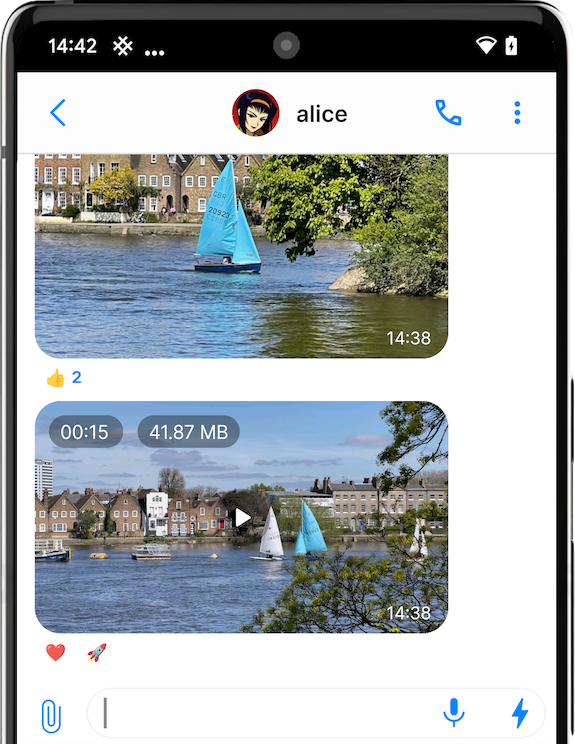

Näyttäisi hyvin pitkälle vastaavan Briaria, mutta Briarin Mailboxit ei taida vieläkään olla kunnossa. Brian haasteena on se, että käyttäjien pitää olla samaan aikaan linjoilla, jotta viestit kulkee. Tämä ei ole kaikkeen käyttöön kovin kätevää, varsinkaan jos viestintä halutaan pitää erityisen privaattina.

Herättääkö mitään ajatuksia?

Puutteita tällä hetkellä:

Ristiinlinkkaus, kun tästä aiheest tein sitten oman keskustelun. Keskustelu lähti täältä:

2023-05-22 Edit: Linkit vanhentuneisiin versioihin poistettu ja SimpleX-FI ryhmälinkki lisätty tähän. Oli aikaisemmin tuolla langassa ja vielä väärin.

2023-06-09 Edit: Ryhmän linkki ohjattu botille joka hyväksyy kutsut automaattisesti 30 minuutin välein.

2023-09-19 Edit: Ryhmään tuli uusi kutsulinkki ja vanha on poistettu käytöstä.

SimpleX Chat

Miksi?

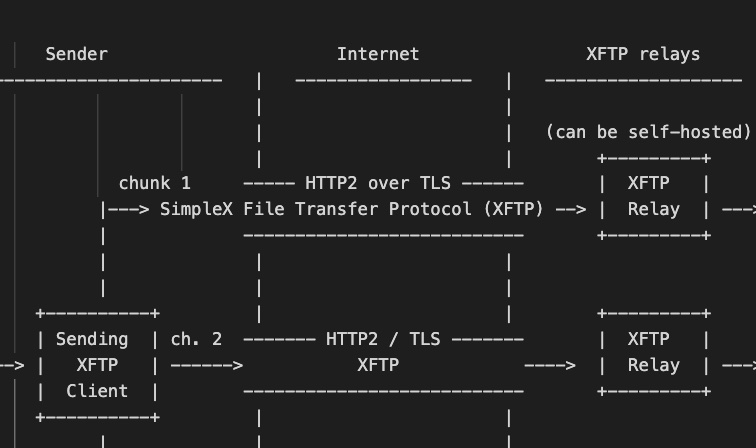

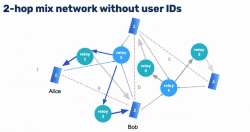

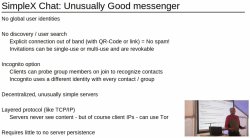

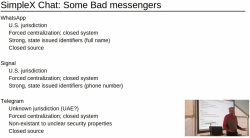

- Hajautettu järjestelmä

- Hajautettu identiteetti / Incognito mode

- MITM suojaus, oikeasti salatut chatit

- Ei DNS riippuvuutta

- Metadataa erittäin rajoitetusti

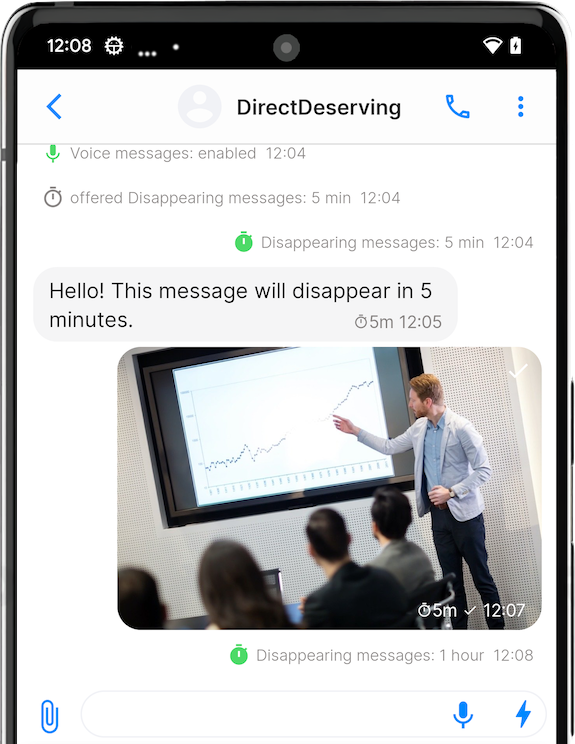

- Välivarastoiva palvelin

- Itse hostattava palvelin, jos et luota palvleuntaroajan palveimiin, laita oma palvelin pystyyn

- Tor-tuki, oikeasti anonyymi viestintä

Näyttäisi hyvin pitkälle vastaavan Briaria, mutta Briarin Mailboxit ei taida vieläkään olla kunnossa. Brian haasteena on se, että käyttäjien pitää olla samaan aikaan linjoilla, jotta viestit kulkee. Tämä ei ole kaikkeen käyttöön kovin kätevää, varsinkaan jos viestintä halutaan pitää erityisen privaattina.

Herättääkö mitään ajatuksia?

Puutteita tällä hetkellä:

- Tietokannan salaus

- Viestien säilytysaika

Ristiinlinkkaus, kun tästä aiheest tein sitten oman keskustelun. Keskustelu lähti täältä:

Turvallinen pikaviestittelysovellus älypuhelimille

Pitkästä aikaa tässä kategoriassa joku uusi ja varteenotettava tuttavuus. SimpleX Chat Itseasiassa tässä sovelluksessa tehdään monta asiaa niin oikein, että taisi nousta ihan kärkeen omaksi suosikikseni. Tämän vuoksi avasin asiasta myös oman keskustelun...

bbs.io-tech.fi

2023-05-22 Edit: Linkit vanhentuneisiin versioihin poistettu ja SimpleX-FI ryhmälinkki lisätty tähän. Oli aikaisemmin tuolla langassa ja vielä väärin.

2023-06-09 Edit: Ryhmän linkki ohjattu botille joka hyväksyy kutsut automaattisesti 30 minuutin välein.

2023-09-19 Edit: Ryhmään tuli uusi kutsulinkki ja vanha on poistettu käytöstä.

Viimeksi muokattu: