Juha Kokkonen

Ylläpidon jäsen

- Liittynyt

- 17.10.2016

- Viestejä

- 13 621

Redgatella ohjelmistoinsinöörinä työskentelevä Chris Moore on tehnyt OnePlus 2 -älypuhelimensa dataliikenteestä mielenkiintoisia löytöjä, jotka ovat viime päivinä saaneet aikaan keskustelua OnePlus-käyttäjäyhteisössä. Moore teki havaintonsa jo alkuvuodesta, mutta ne nousivat vasta nyt median kautta laajempaan tietoisuuteen. Havainnot koskevat tiettävästi kaikkia OnePlussan OxygenOS-käyttöjärjestelmällisiä puhelimia.

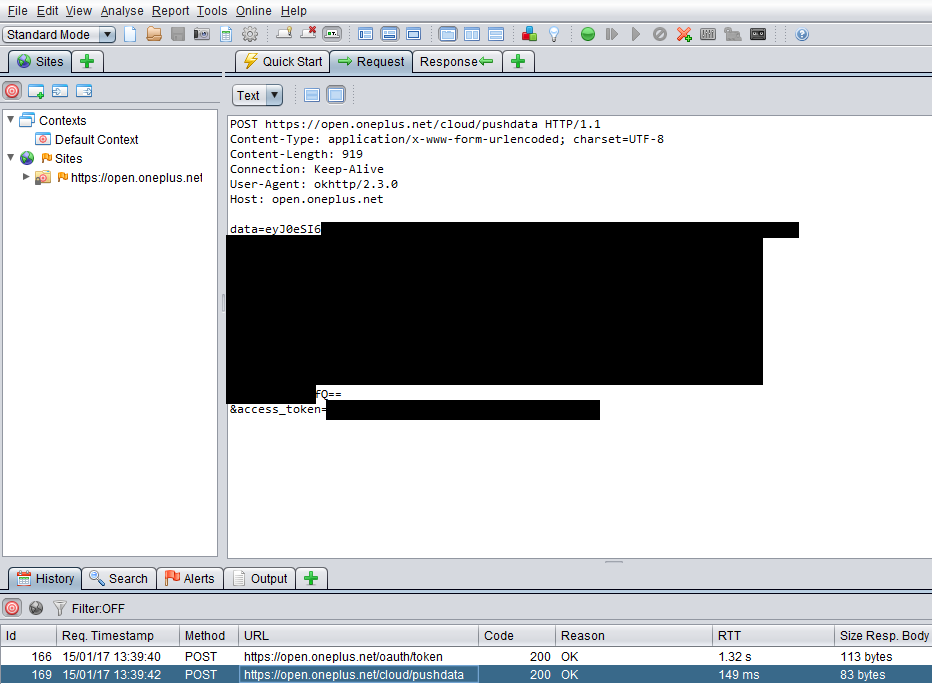

Mooren havaintojen mukaan puhelin lähettää salattuja tietoja HTTPS:n yli open.oneplus.net-domainiin Yhdysvalloissa sijaitsevalle Amazon Web Services -serverille. Mooren keräämien lokien mukaan puhelimen lähettämiin tietoihin sisältyy ainakin aikaleimat uudelleenkäynnistyksistä, lataamisesta, näytön sammumisista ja käynnistymisistä, laitteen firmwaretiedot, puhelinnumero, sarjanumero, IMEI ja MAC-osoite, langattomien verkkojen SSID-tietoja sekä tiedot käytetyistä sovelluksista aikaleimoineen. Tietojen avulla jopa käyttäjän identiteetti on varsin helppo selvittää.

OnePlus on kommentoinut noussutta kohua myöntämällä siirtävänsä turvallisesti analytiikkatietoja kahdessa eri lähetysvirrassa HTTPS:n yli Amazonin servereille. Ensimmäinen datavirta sisältää käyttöanalytiikkaa, joita OnePlus kerää ohjelmistonsa hienosäätämiseen käyttäjien käyttötottumusten pohjalta. Toinen datavirta sisältää laiteinformaatiota, jota yritys käyttää tarjotakseen parempaa tuotetukea asiakkailleen.

OnePlussan mukaan käyttöanalytiikat voi kytkeä pois päältä asetusvalikon "Lisäasetukset"-alavalikosta "Liity käyttäjäkokemusohjelmaan" -alakohdasta, mutta käyttäjäraporttien mukaan se ei vaikuttaisi tietojen keräämiseen. Sen sijaan tietojen keräämisestä vastaavan OnePlus System Service -prosessin sammuttaminen onnistuu tiettävästi "pm uninstall -k --user 0 net.oneplus.odm" -komennolla. Kikan käyttämiseen tarvitaan yhteys tietokoneeseen ADB:n (Android Debug Bridge) ja komentokehotteen kautta.

OnePlussan ohella myös monet muut puhelinvalmistajat keräävät käyttäjädataa eri muodoissa tuotteidensa ja palveluidensa kehittämiseen, eli datan kerääminen itsessään ei ole yllättävää. Asian keskiössä on se, miten tietoja käsitellään ja mitä ne tarkalleen ottaen sisältävät. Käyttäjätietojen käsittelyn pitäisi tapahtua mahdollisimman anonyymisti ja läpinäkyvästi, mutta OnePlus ei ole noudattanut näistä kumpaakaan.

Lähteet: Chris Moore, OnePlus Forums, Reddit, Android Central, xda-developers

Kuva: Chris Moore

Huom! Foorumiviestistä saattaa puuttua kuvagalleria tai upotettu video.

Linkki alkuperäiseen uutiseen (io-tech.fi)

Palautelomake: Raportoi kirjoitusvirheestä

Viimeksi muokattu:

Kunhan nyt siis heittelen ajatuksia ilmaan.

Kunhan nyt siis heittelen ajatuksia ilmaan.