- Liittynyt

- 14.10.2016

- Viestejä

- 22 440

Kaotik kirjoitti uutisen/artikkelin:

Lapsus$:n tietomurto NVIDIAlle on kirvoittanut viime päivinä useampiakin otsikoita. Hakkeriryhmä ei ole kuitenkaan pyöritellyt peukaloitaan vuotaessaan tietoa, sillä nyt ryhmän on varmistettu murtautuneen myös Samsungin tiedostoihin.

Nettiin putkahti pian NVIDIA-murron jälkeen huhu, jonka mukaan myös Samsungille olisi murtauduttu saman hakkeriryhmän toimesta. Nyt asia on myös varmistunut Samsungin julkaistua tiedotteen tietomurrosta. HackRead-sivusto kertoo lisäksi nähneensä brasialaiseksi oletetun Lapsus$:n vuotamaa jaettavan mm. Telegramissa ja useilla eri sivustoilla.

Samsung kertoo ryhtyneensä tehostamaan tietoruvaansa välittömästi, mutta tarkemmista toimista ei luonnollisesti kerrota mitään. Yhtiön mukaan varastetussa datassa ei ole käyttäjien tai työntekijöiden tietoja eikä yhtiö odota vuodon aiheuttavan vahinkoa yhtiön liiketoiminnalle tai asiakkaille. Voit lukea koko tiedotteen alta.

We were recently made aware that there was a security breach relating to certain internal company data. Immediately after discovering the incident, we strengthened our security system.

According to our initial analysis, the breach involves some source codes relating to the operation of Galaxy devices but does not include the personal information of our consumers or employees.

Currently, we do not anticipate any impact to our business or customers. We have implemented measures to prevent further such incidents and will continue to serve our customers without disruption.

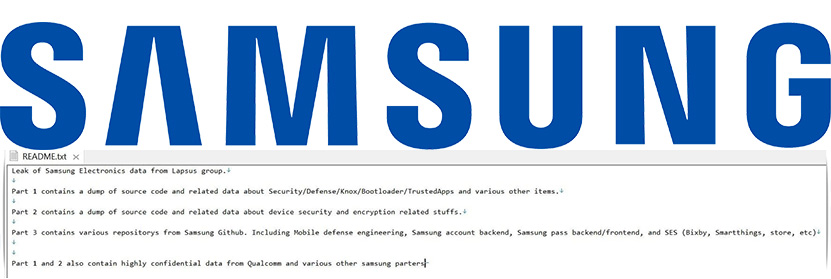

Lapsus$ sai Samsungilta saaliikseen 189 gigatavua salaista dataa, jonka se on pistänyt jo jakoon kolmeen eri tiedostoon jaettuna pakettina. Tiedostoihin lukeutuu muun muassa lähdekoodit kaikille Trusted Applet -sovelluksille Samsungin TrustZone-ympäristöön, biometristen tunnisteiden algoritmit, bootloaderin lähdekoodi useille uusimman sukupolven laitteille ja paljon muuta. Joukkoon mahtuu myös Qualcommille ja muille yhteistyökumppaneille kuuluvia lähdekoodeja, joita Samsung on lisensoinut käyttöönsä.

Lähde: HackRead

Linkki alkuperäiseen juttuun