- Liittynyt

- 14.10.2016

- Viestejä

- 24 961

Battlefield 6 on parhaillaan avoimessa beetassa ja nyt on käynyt ilmi, että se ei ole yhteensopiva Valorantin kanssa. Tarkemmin asiaa tarkasteltaessa kyse ei ole itse peleistä, vaan niiden huijauksenesto-ohjelmista.

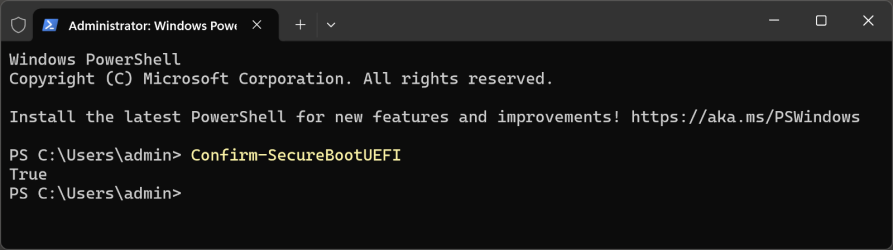

Valorant käyttää kehittäjänsä Riot Gamesin omaa Riot Vanguard -huijauksenestoa, jonka toiminta on vähintään kyseenalaista. Kyseessä on kernelitason huijauksenestosta, mikä tarkoittaa sillä olevan käytännössä samat oikeudet, kuin itse Windows-käyttöjärjestelmällä käyttäjätasosta riippumatta. Se myös tietokoneen käynnistyksessä ns. boot-ajurina, ennen lähes kaikkea muuta tietokoneella, mitä Riot perustelee tarpeella ladata huijauksenesto ennen, kuin mahdolliset huijaukset voivat latautua ja piiloutua huijauksenestoilta.

Sen lisäksi, että se latautuu heti tietokoneen käynnistyessä, Vanguard suojelee tiettyjä muistialueita pelin käyttöön siten, että vain huijaukseneston hyväksymät sovellukset voivat käyttää kyseisiä muistiosoitteita ja muiden tuottaessa Page Fault -virheen. Vanguard tarkistaa joka kerta, kun prosessori vaihtaa säiettä, että onko säikeessä suoritettavalla asiaa ko. muistiosoitteisiin vai ei.

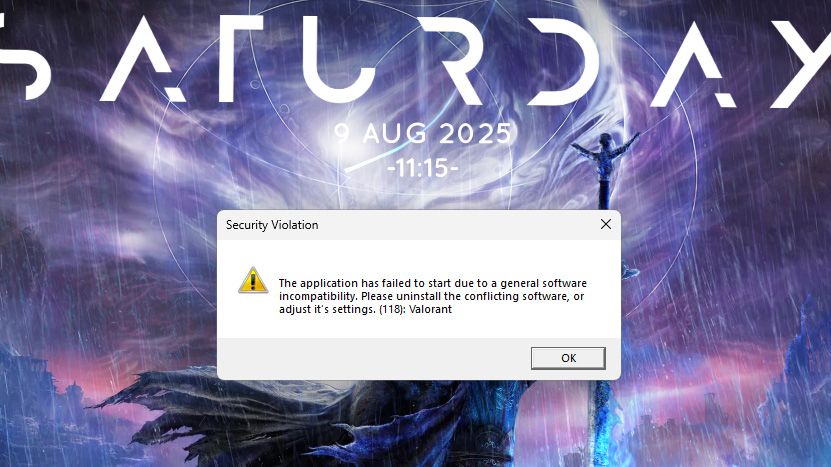

Electronic Artsin Battlefield 6:ssa käyttämästä huijauksenestosta ei ole vielä vastaavan tason tietoa, mutta se on tiettävästi vastaavasti kernelitason huijauksenesto. Se pyrkii toimimaan ainakin samankaltaisesti Vanguardin kanssa, mikä johtaa väistämättä ongelmiin. Käytännössä ongelmat näkyvät käyttäjälle siten, että käynnistettäessä Battlefield 6:n avointa beetaa, hyppää ruudulle Security Violation -ilmoitus, joka ilmoittaa, ettei sovellus voinut käynnistyä epäyhteensopivan ohjelmiston vuoksi ja kehottaa käyttäjää poistamaan sen vuoksi Valorantin ja sen mukana Vanguardin.

YouTube-kanava Low Level on julkaissut myös oman videonsa aiheen tiimoilta. Videolla käydään sekä helposti ymmärrettävässä muodossa että tarkemmin teknisiin yksityiskohtiin sukeltaen, mistä tarkemmin on kyse. Videolla kerrotaan myös yleisemmin kernelitason huijauksenestojen ongelmista käyttäen esimerkkinä Gensin Impact -pelin huijauksenestoa, jota eräs kiristyshaittaohjelma onnistui käyttämään hyväkseen ohittaakseen virustorjuntasovellukset.

Lähde: Tom’s Hardware